Bulut tabanlı ortamınızda sıfır güven güvenliğini nasıl uygulayabilirsiniz?

Yayınlanan: 2023-02-28Açıklama: Bu sponsorlu bir gönderidir. Ancak görüşlerimiz, incelemelerimiz ve diğer editoryal içeriklerimiz sponsorluktan etkilenmez ve tarafsız kalır .

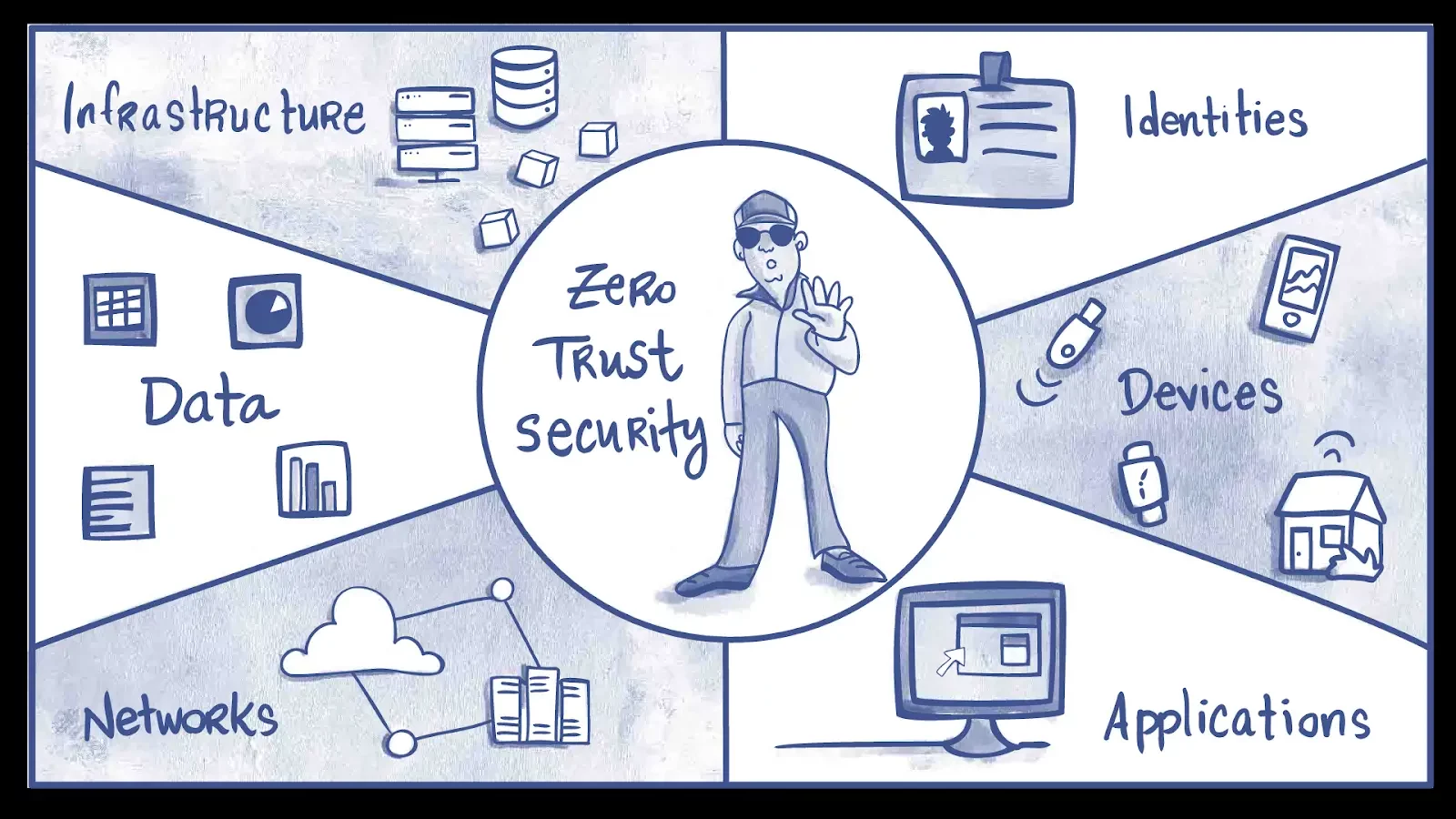

"Asla güvenme, her zaman doğrula" fikri, Sıfır Güven kavramının temelini oluşturur. Başlangıçta erişim verme kavramı, herkese kaynaklara sınırsız erişim sağlamak ve bunu ağdaki her şeyin güvenli olduğunu varsayarak yapmaktı.

Buna karşılık şirketler, kaynaklara yalnızca meşru ihtiyacı olanların erişimine izin vermeli ve sıfır güvenden bahsettiğimizde yalnızca istekte bulunanın kimliğini ve güvenlik durumunu onayladıktan sonra izin vermelidir.

Bu stratejiyle, bir ağa veya üzerinde çalışan herhangi bir uygulamaya erişim için yapılan tüm istekler yalnızca potansiyel olarak zararlı olarak görülür.

Kaynakları korumak için, erişim verilmeden önce istekleri ve kullanıcı kimliklerini doğrulamak için güvenlik önlemleri uygulanmalıdır.

Bir saldırganın zaten ağda olabileceğini varsayarsak, sıfır güven güvenliği, erişim verilmeden önce tüm isteklerin kimliğinin doğrulanmasını ve onaylanmasını gerektirir.

Bulut tabanlı ortamlar, bulut sistemlerinin karmaşık ve dinamik yapısı nedeniyle sıfır güven güvenliği uygulamalıdır.

Uygulamalar ve hizmetler bulut sağlayıcılarına ve veri merkezlerine yayıldığı için kimin neyi, nerede ve nasıl kullandığını takip etmek zordur.

Sıfır güven güvenliği, şirketlerin bulut kaynaklarına kullanıcı erişimini kontrol etmesine ve güvenlik risklerini azaltmasına yardımcı olabilir.

Bulutta yerel güvenlik sorunları

Bulut yerel ortamlarda sıfır güven güvenliği uygulamak, mikro hizmetler, API'ler ve kapsayıcı düzenleme tarafından sunulan benzersiz güvenlik zorluklarını dikkate alan bütünsel bir yaklaşım gerektirir.

Bu, uygun bulut yerel güvenliğini sağlamak için kimlik ve erişim yönetimi (IAM) kontrollerinin, ağ segmentasyonunun, şifrelemenin ve bulut yerel yığının her katmanında izleme ve günlük kaydının uygulanmasını içerir.

Ayrıca, ağ içindeki tüm trafiğin güvenilir olduğunu varsaymaktan, erişim izni vermeden önce her isteği ve kullanıcıyı doğrulamak ve doğrulamak için bir zihniyet değişikliği gerektirir.

Kuruluşlar, sıfır güven yaklaşımını benimseyerek güvenlik duruşlarını iyileştirebilir ve veri ihlali veya başka bir güvenlik olayı riskini azaltabilir.

Bulut yerel ortamındaki mikro hizmetler bağımsız olarak dağıtılır ve doğası gereği çok dağıtılır.

Mikro hizmetlerin bu dağıtılmış doğası nedeniyle, sıfır güveni uygularken bu mikro hizmetlerin erişimini kontrol etmek ve izlemek en büyük engeldir.

Bu sorunlar, IAM, ağ segmentasyonu, şifreleme, izleme ve günlüğe kaydetme gibi yetenekleri kullanan sıfır güven güvenlik yaklaşımıyla yeterince ele alınır.

Bu hizmetler, bulutta yerel yığının her katmanında parçalı kimlik ve erişim denetimleri sağlar. Sıfır güven güvenliği, kuruluşların bulut yerel kaynak erişimini kontrol etmesine ve güvenlik risklerini azaltmasına yardımcı olabilir.

Kuruluşlar, kullanıcıları ve istekleri doğrulayarak, yalnızca yetkili kullanıcıların görevlerini yapmak için ihtiyaç duydukları kaynaklara erişmesini ve yetkisiz veya şüpheli davranışların algılanıp engellenmesini sağlayabilir.

Sıfır Güven Güvenlik Çerçevesi

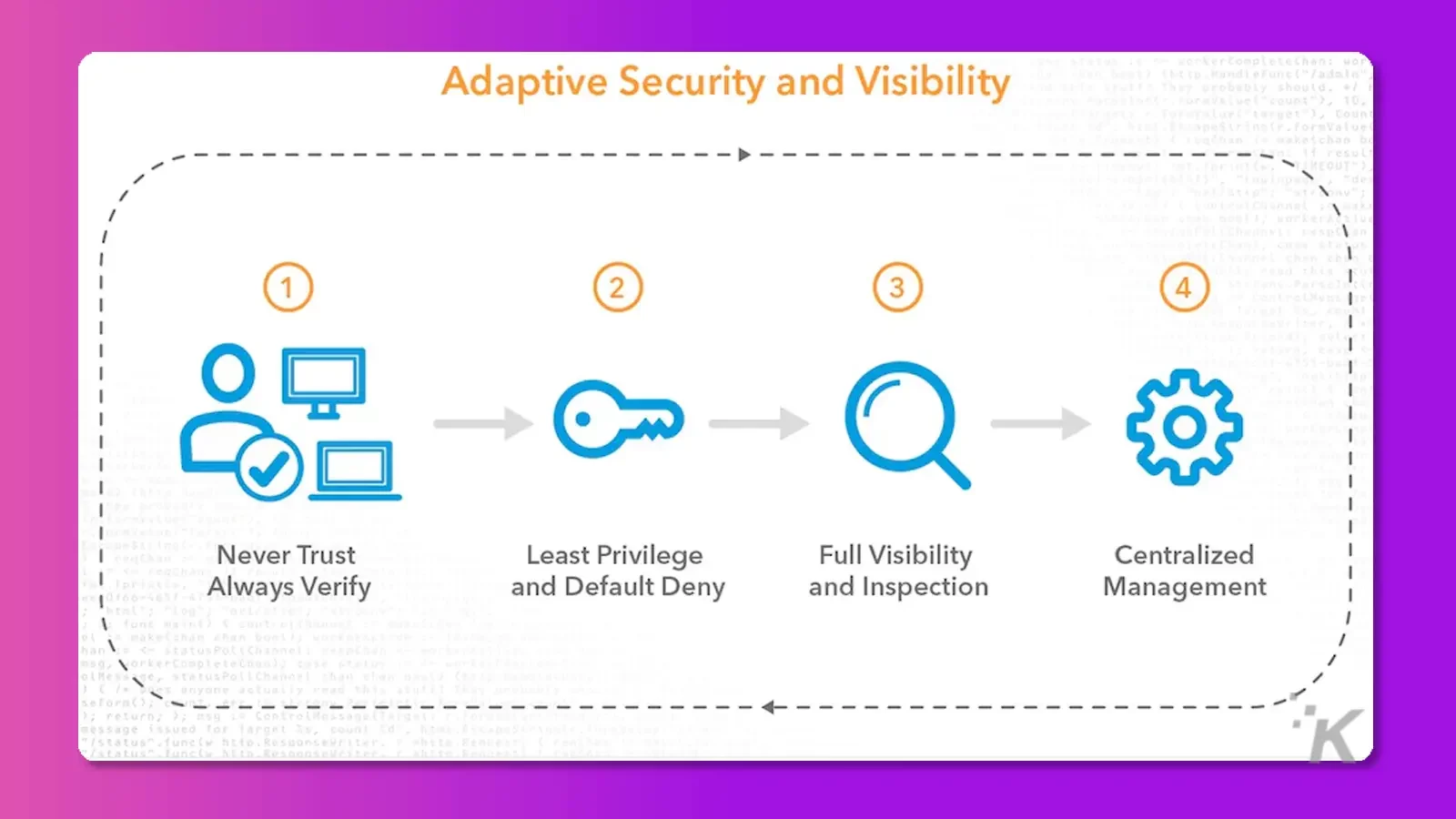

"Açıkça doğrula" sıfır güven güvenlik çerçevesi ilkesidir. Bu ilke, kaynaklara erişim arayan herhangi bir kullanıcı veya cihazın önce açıkça kimliğinin doğrulanması ve yasal olduğunun doğrulanması gerektiğini belirtir.

Ayrıca, kullanıcılara yalnızca görevlerini yapmaları için ihtiyaç duydukları erişimin verilmesi gerektiğini iddia eden en az ayrıcalık fikrini takip eder.

Diğer bir ilke, riskli veya şüpheli faaliyetler için ağ gözlemi gerektiren sürekli izlemedir.

Sıfır Güveni bulut tabanlı bir ortamda uygulamak, kullanıcılar ve cihazlar üzerinde merkezi kontrol oluşturulmasını sağlayan güçlü bir IAM çözümü eklemeyi içerir.

Sıkı erişim kontrolleri uygulamak ve saldırı yüzeyini azaltmak için mikro ağ segmentasyonu gerçekleştirirler.

Bu ayrıca, bir şeyler ters giderse uyarıları veya olayları tetikleyebilmek için sürekli izleme ve günlük kaydı gerçekleştirmeyi gerektirir.

Bulut tabanlı bir ortamda Sıfır Güven Güvenliği uygulama

Bulut tabanlı ortamlarda sıfır güveni uygulamak kolay değildir.

Tüm kaynaklar farklı coğrafi konumlara dağılmış olduğundan ve farklı mikro hizmetler kullanıyor olabileceğinden, ilkeleri uygulayabilmemiz veya bu kaynakları izleyebilmemiz için öncelikle tüm kaynakları belirlememiz gerekir.

Bulut varlıklarını tanımlayın ve envanterini çıkarın

Bulut tabanlı bir ortamda Sıfır Güven güvenliğine ulaşmak için tüm bulut varlıklarınızı belirlemeli ve envanterini çıkarmalısınız.

Bu aşamada tüm mikro hizmetler, API'ler, kapsayıcılar ve diğer bulut yerel kaynakları ile bunları kullanan cihazlar ve kişiler tanımlanır.

Bir organizasyonun tüm hizmetlerini kontrol etmek için prowler veya scout suite gibi basit bir tarayıcı kullanılabilir. Sıfır Güven güvenlik uygulamalarını başarılı bir şekilde uygulamak için şirketin eksiksiz ve güncel bir varlık envanterine sahip olması gerekir.

Politikaları uygulama ve izleme

Bulut varlıklarının envanterini çıkardıktan sonra erişim kontrollerini uygulayın. Kullanıcı, cihaz ve kaynağa özgü en az ayrıcalıklı erişim kısıtlamaları gereklidir.

Bulutta yerel ortamlar için dinamik ve ayrıntılı erişim kısıtlamaları gereklidir. Bulutta yerel bir sıfır güven mimarisinin tamamlanması, kullanıcı erişiminin izlenmesini ve doğrulanmasını da gerektirir.

Güvenlik bilgileri ve olay yönetimi, izinsiz giriş tespiti ve günlük analizi, sürekli izleme ve doğrulama sağlar.

Sıfır Güven Güvenliği için araçlar ve teknolojiler

Sıfır güven, kaynak erişimini şifreleyen ve yöneten, ağ etkinliğini izleyen ve tehditleri gerçek zamanlı olarak algılayıp yanıtlayan araçları ve teknolojileri içerir.

Dağıtılmış mikro hizmetleri güvenli bir şekilde yöneten hizmet ağları, sıfır güveni zorlar. Istio, dağıtılmış mimarilerde sıfır güveni uygulayabilen popüler bir sıfır güven hizmet ağı platformudur.

Istio, hizmetten hizmete iletişimi korumak için karşılıklı TLS kimlik doğrulaması, yetkilendirme ve şifreleme sunar. Ek olarak, hizmet trafiğini yönetmek için yük dengeleme, devre kesme ve hata ekleme kullanır.

Başka bir araç olan Calico da sıfır güven ilkelerini uygulamak için kullanılabilir. Calico, ağ politikaları, şifreleme, kimlik doğrulama, erişim kontrolü ve izleme hizmetleri sağlar.

Calico ile ağınızın farklı bölümlerinde yalnızca yetkili trafiğe izin verildiğinden ve tüm iletişimin güvenli ve özel olduğundan emin olabilirsiniz.

Ek olarak, güvenlik olaylarını hızlı ve etkili bir şekilde tespit edebilir ve bunlara müdahale edebilirsiniz.

Bulut tabanlı bir Ortamda Sıfır Güven Güvenliği için en iyi uygulamalar

Sıfır güven ortamını uygulamak ve sürdürmek için kullanılabilecek birçok farklı en iyi uygulama vardır.

Anahtarları ve hassas varlıkları güvenceye almak ve kaydetmek için AWS gizli bilgi yöneticilerini kullanarak ve olay müdahale programları uygulayarak varlıkların güvenlik izlemesini gerçekleştirerek MFA ile SSO uygulayabilirsiniz. Bunları daha fazla tartışalım.

MFA ile TOA kullanımı

MFA ve SSO, sıfır güven güvenlik modelinde yalnızca yetkili kullanıcıların hassas verilere veya uygulamalara erişmesini sağlamaya yardımcı olabilir.

Kuruluşlar, birden çok tanımlama biçimi gerektirerek ve merkezi bir kimlik doğrulama mekanizması kullanarak, sıfır güven ilkelerini daha etkili bir şekilde uygulayabilir ve yetkisiz erişime karşı kaynaklarını koruyabilir.

Sürekli güvenlik testi ve izlemenin kullanımı

Sıfır güvende, sürekli güvenlik testi ve izleme, kuruluşların yalnızca yetkili kullanıcıların ve cihazların hassas verilere ve uygulamalara erişmesini sağlamasına yardımcı olabilir.

Kuruluşlar, güvenlik açıklarını sürekli olarak test ederek ve olası tehditleri izleyerek, yetkisiz erişim riskini azaltabilir. Bu nedenle, güvenlik politikalarının etkin bir şekilde uygulanmasını sağlar.

Çözüm

Sonuç olarak, bulut tabanlı bir ortamda Sıfır Güven güvenliğinin uygulanması, bulut varlıklarının güvenliğini sağlamak ve olası güvenlik ihlallerine karşı koruma sağlamak için kritik öneme sahiptir.

Bu yaklaşım, bulut varlıklarının tanımlanmasını ve envanterinin çıkarılmasını, ayrıntılı erişim ilkelerinin tanımlanmasını ve uygulanmasını ve erişimin sürekli olarak izlenmesini ve doğrulanmasını içerir.

Kuruluşlar, bu adımları izleyerek bulut yerel ortamlarının güvenlik duruşunu iyileştirebilir ve güvenlik ihlali riskini azaltabilir.

Ancak, güvenlik tehditlerinin sürekli geliştiğini ve her gün yeni güvenlik açıklarının ortaya çıktığını unutmamak önemlidir.

Bu nedenle, yeni tehditlere yanıt olarak güvenlik önlemlerini sürekli olarak değerlendirmek ve güncellemek önemlidir.

Ayrıca, yeni varlıklar ve erişim girişimleri için bulut ortamının izlenmesi ve en son güvenlik en iyi uygulamaları ve yeni ortaya çıkan tehditler konusunda güncel kalınması buna dahildir.

Kuruluşlar, güvenliğe proaktif ve sürekli bir yaklaşım benimseyerek potansiyel tehditlerin bir adım önünde kalabilir. Ayrıca, bulut yerel varlıklarının sürekli korunmasını sağlamak.

Bu nedenle, bu makale insanları bulut yerel ortamlarda sıfır güven güvenliğinin değeri hakkında eğitmeyi amaçlamaktadır. Siber güvenlik tehditleri, sıfır güven güvenliği gerektirir.

Siber güvenlik alanındaki önemli deneyimimiz bu yazıyı yazarken paha biçilmezdi. Bu tartışma aracılığıyla, sıfır güven güvenlik uygulaması konusunda hem teorik hem de pratik bilgiler aktarabildik.

İçeriğin yararlı, doğru ve güncel olduğundan emin olmak için profesyonel bilgimizi araştırmak ve bunlardan yararlanmak için çok zaman harcadık.

Bu konuda herhangi bir fikriniz var mı? Yorumlarda bize bir satır bırakın veya tartışmayı Twitter veya Facebook'umuza taşıyın.

Editörlerin Önerileri:

- 2023'te işletmeniz için siber güvenlik ipuçları

- Siber güvenlikte görünürlüğün önemi

- İşletmeler, artan siber güvenlik tehditlerinden korunmak istiyor

- İşletmeniz için en önemli siber güvenlik uygulamaları

Açıklama: Bu sponsorlu bir gönderidir. Ancak görüşlerimiz, incelemelerimiz ve diğer editoryal içeriklerimiz sponsorluktan etkilenmez ve tarafsız kalır .