HTTPS üzerinden kayıtsız DNS (ODoH): DNS gizliliğini iyileştirme girişimi

Yayınlanan: 2020-12-14Alan Adı Sistemi veya DNS, internette var olan tüm farklı web siteleri için merkezi olmayan bir adlandırma sistemidir. İnternetin temel yapı taşlarından biridir ve otuz yılı aşkın bir süredir varlığını sürdürmektedir. Bu süre boyunca sistem, uygulama ve beraberinde getirdiği gizlilik endişeleri üzerinden geçerli argümanlarla eleştiriye maruz kaldı. Sonuç olarak, bu endişeleri gidermek için birkaç girişimde bulunuldu.

Böyle bir teklif - ve çok yeni bir teklif - DNS iletişimini şifreli bir şekilde ileterek güvence altına almayı vaat eden HTTPS üzerinden DNS (DoH) protokolünün tanıtımıdır. DoH teoride umut verici görünse ve DNS ile ilgili sorunlardan birini çözmeyi başarsa da, istemeden başka bir endişeyi gün ışığına çıkarıyor. Bunu düzeltmek için artık Cloudflare, Apple ve Fastly tarafından ortaklaşa geliştirilen HTTPS üzerinden Oblivious DNS (ODoH) adlı başka bir yeni protokolümüz var. Oblivious DoH, temel olarak, DNS çözümleyicisinin bir kullanıcının ziyaret ettiği siteleri bilmesini önlemek için DNS sorgularını IP adreslerinden (kullanıcının) ayrıştıran DoH protokolünün bir uzantısıdır - bir tür [bundan sonra daha fazlası].

Cloudflare'ın araştırma başkanı Nick Sullivan bir blogda, “ODoH'un yapması gereken, sorguyu kimin yaptığı ve sorgunun ne olduğu hakkındaki bilgileri ayırmaktır ” dedi.

İçindekiler

HTTPS (veya ODoH) üzerinden kayıtsız DNS

ODoH'un ne olduğuna geçmeden önce, önce DNS'nin ve ardından HTTPS üzerinden DNS'nin ne olduğunu ve ikisinin getirdiği sınırlamaları anlayalım.

DNS (Alan Adı Sistemi)

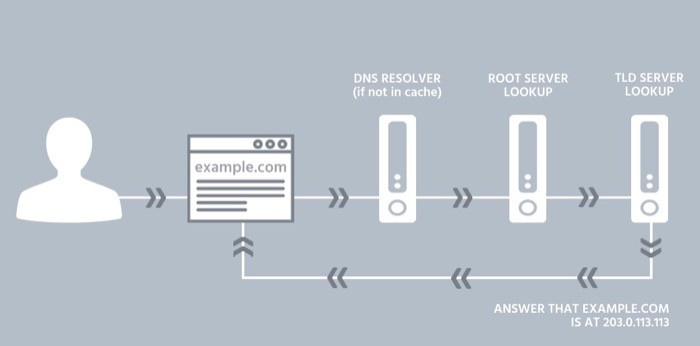

Alan Adı Sistemi veya DNS, internetteki tüm web sitelerinin kayıtlarını tutan merkezi olmayan bir sistemdir. Bunu, telefon abonelerinin listesini ve bunlara karşılık gelen telefon numaralarını tutan telefon numaraları için bir havuz (veya telefon rehberi) olarak düşünebilirsiniz.

İnternet açısından DNS, bir web sitesine, ilişkili IP (İnternet Protokolü) adresini hatırlamanıza gerek kalmadan yalnızca alan adını girerek erişmenizi sağlayan bir sistem oluşturmada kritik bir oyuncudur. Bu nedenle, 103.24.1.167 [bizim IP'miz değil] gibi görünebilir, IP adresini hatırlamak zorunda kalmadan bu siteyi görüntülemek için adres alanına techpp.com yazabilirsiniz. Görüyorsunuz, cihazınız ile erişmeye çalıştığınız web sitesi arasında bağlantı kurmak için gerekli olan IP adresi. Ancak bir IP adresinin bir alan adı kadar hatırlanması kolay olmadığından, alan adlarını ilişkili IP adreslerine çözümlemek ve istenen web sayfasını döndürmek için bir DNS çözümleyicisine ihtiyaç vardır.

DNS ile ilgili sorun

DNS internet erişimini basitleştirse de, birkaç kusuru vardır - bunların en büyüğü gizlilik (ve güvenlik) eksikliğidir, bu da kullanıcı verileri için bir risk oluşturur ve onu ISS tarafından görüntülenmeye veya bazıları tarafından gizlice dinlemeye maruz bırakır. internetteki kötü adam Bunun mümkün olmasının nedeni, DNS iletişiminin (DNS isteği/sorgusu ve yanıtı) şifrelenmemiş olması, yani düz metin olarak gerçekleşmesi ve bu nedenle ortadaki herhangi biri tarafından (kullanıcı ve ISS arasında) ele geçirilebilmesidir. .

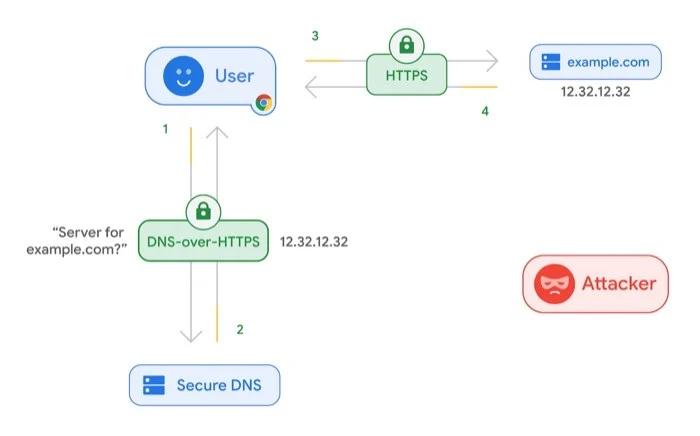

DoH (HTTPS üzerinden DNS)

Başlangıçta belirtildiği gibi, bu (güvenlik) DNS sorununu gidermek için HTTPS üzerinden DNS (DoH) protokolü tanıtıldı. Temel olarak, protokolün yaptığı, DNS iletişiminin - DoH istemcisi ile DoH tabanlı çözümleyici arasında - düz metin olarak gerçekleşmesine izin vermek yerine, iletişimi güvence altına almak için şifreleme kullanmaktır. Bunu yaparak, kullanıcıların internete erişimini güvence altına almayı ve ortadaki adam saldırılarının risklerini bir dereceye kadar azaltmayı başarır.

DoH ile ilgili sorun

DoH, DNS üzerinden şifrelenmemiş iletişim sorununu ele alırken, DNS servis sağlayıcısına ağ verilerinizin tam kontrolünü verme konusunda bir gizlilik endişesi doğurur. Çünkü DNS sağlayıcısı, siz ve eriştiğiniz web sitesi arasında aracı görevi gördüğü için, IP adresinizin ve DNS mesajlarınızın kaydını tutar. Bu bir bakıma iki endişeyi de beraberinde getiriyor. Birincisi, ağ verilerinize erişimi olan tek bir varlık bırakır - çözümleyicinin tüm sorgularınızı IP adresinizle ilişkilendirmesine izin verir ve ikincisi, ilk endişe nedeniyle iletişimi tek bir başarısızlık noktasına (saldırı) eğilimli bırakır. .

ODoH protokolü ve çalışması

Cloudflare, Apple ve Fastly tarafından ortaklaşa geliştirilen en son protokol olan ODoH, DoH protokolü ile merkezileşme sorununu çözmeyi amaçlıyor. Bunun için Cloudflare, yeni sistemin IP adreslerini DNS sorgularından ayırmasını, böylece kullanıcı dışında tek bir varlığın her iki bilgiyi aynı anda görüntüleyememesini önerir.

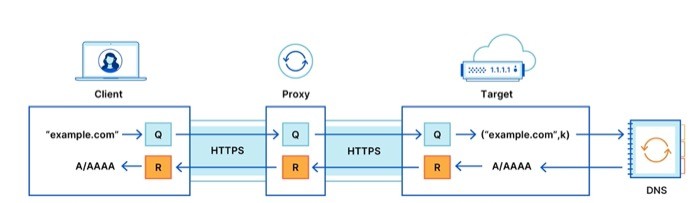

ODoH bu sorunu iki değişiklik uygulayarak çözer. İstemci (kullanıcı) ile DoH sunucusu arasına bir ortak anahtar şifreleme katmanı ve bir ağ proxy'si ekler. Bunu yaparak, aynı anda hem DNS mesajlarına hem de IP adreslerine yalnızca kullanıcının erişimi olduğunu garanti ettiğini iddia eder.

Özetle, ODoH, aşağıdakileri başarmayı amaçlayan DoH protokolünün bir uzantısı gibi davranır:

i. DoH çözümleyicisinin, istemcilerin adreslerini kaldırmak için istekleri proxy aracılığıyla kanalize ederek hangi istemcinin hangi alan adlarını istediğini bilmesini önlemek,

ii. proxy'nin sorguların ve yanıtların içeriğini bilmesini engeller ve bağlantıyı katmanlar halinde şifreleyerek çözümleyicinin istemcilerin adreslerini bilmesini engeller.

ODoH ile mesaj akışı

ODoH ile mesaj akışını anlamak için, istemci ile hedef arasında bir proxy sunucusunun bulunduğu yukarıdaki şekli göz önünde bulundurun. Gördüğünüz gibi, istemci bir sorgu istediğinde (örneğin example.com), aynısı proxy sunucusuna gider ve ardından onu hedefe iletir. Hedef bu sorguyu alır, şifresini çözer ve isteği (özyinelemeli) çözümleyiciye göndererek bir yanıt oluşturur. Geri dönüş yolunda, hedef yanıtı şifreler ve proxy sunucusuna iletir ve ardından bunu istemciye geri gönderir. Son olarak, istemci yanıtın şifresini çözer ve istenen sorguya karşı bir yanıtla sonuçlanır.

Bu ayarda, istemci ile proxy ve proxy ile hedef arasındaki iletişim, iletişimin güvenliğini artıran HTTPS üzerinden gerçekleşir. Sadece bu da değil, her iki HTTPS bağlantısı (istemci-vekil sunucu ve vekil-hedef) üzerinden gerçekleşen DNS iletişiminin tamamı uçtan uca şifrelenir, böylece proxy'nin mesajın içeriğine erişimi olmaz. Bununla birlikte, bu yaklaşımda hem kullanıcı gizliliği hem de güvenlik gözetilirken, her şeyin önerildiği gibi çalıştığı garantisi nihai bir koşula indirgenir - proxy ve hedef sunucu işbirliği yapmaz. Ve bu nedenle şirket, "bir gizli anlaşma olmadığı sürece, bir saldırgan yalnızca hem vekilin hem de hedefin güvenliği ihlal edilirse başarılı olur" önerisinde bulunuyor.

Cloudflare'den bir bloga göre, şifreleme ve proxy'nin garanti ettiği şey:

i. Hedef yalnızca sorguyu ve proxy'nin IP adresini görür.

ii. Proxy, istemci tarafından gönderilen sorguyu veya hedef tarafından döndürülen yanıtı tanımlama, okuma veya değiştirme yeteneği olmadan DNS mesajlarını göremez.

iii. Yalnızca amaçlanan hedef, sorgunun içeriğini okuyabilir ve bir yanıt üretebilir.

ODOH kullanılabilirliği

Oblivious DNS over HTTPS (ODoH) şimdilik sadece önerilen bir protokoldür ve web'de benimsenmeden önce IETF (İnternet Mühendisliği Görev Gücü) tarafından onaylanması gerekir. Cloudflare, şimdiye kadar, protokolün başlatılmasına yardımcı olmak için vekil ortakları olarak PCCW, SURF ve Equinix gibi şirketlere sahip olduğunu ve 1.1.1.1 DNS hizmetine ODoH isteklerini alma yeteneğini eklediğini öne sürse de , işin gerçeği, web tarayıcıları yerel olarak protokol için destek eklemedikçe, onu kullanamazsınız. Çünkü protokol hala geliştirme aşamasındadır ve farklı proxy'ler, gecikme seviyeleri ve hedefler arasında performans açısından test edilmektedir. Neden olarak, ODoH'un kaderini hemen belirlemek akıllıca bir hareket olmayabilir.

Mevcut bilgi ve verilere dayanarak, protokol DNS'nin geleceği için umut verici görünüyor - verilen, performanstan ödün vermeden vaat ettiği türden bir mahremiyet elde etmeyi başarıyor. İnternetin işleyişinde kritik bir rol oynamaktan sorumlu olan DNS'nin hala gizlilik ve güvenlik sorunlarından muzdarip olduğu artık çok açık olduğu için. DNS'nin güvenlik yönüne katkıda bulunmayı vaat eden DoH protokolünün yakın zamanda eklenmesine rağmen, ortaya çıkardığı gizlilik endişeleri nedeniyle benimseme hala çok uzak görünüyor.

Ancak, ODoH gizlilik ve performans açısından iddialarını yerine getirmeyi başarırsa, birlikte çalışırken DoH ile kombinasyonu, DNS'nin hem gizlilik hem de güvenlik endişelerini giderebilir. Ve sırayla, bugün olduğundan çok daha özel ve güvenli hale getirin.