VoIP Hack'leri Yükselişte: Ağınızı Nasıl Korursunuz?

Yayınlanan: 2017-02-16Ağa bağlı bir cihazınız olduğu sürece, anında potansiyel bir saldırı riski altındadır. Güvenlik artık yalnızca hassas verileri olan büyük Kuruluşların endişelenmesi gereken bir konu değil; küçükten orta ölçekliye kadar her şirketin sağlam güvenlik uygulamalarıyla ilgilenmesi gerekiyor. Bilgisayar korsanları, ağınızdaki internete bağlanan herhangi bir cihazı etkileyebilir ve etkileyecektir ve ne kadar fazla cihaza sahipseniz, arka kapılar o kadar açık bırakılır.

Ortaya çıkan Nesnelerin İnterneti'ne yönelik en büyük eleştirinin bir kısmı tam da bu, çok fazla cihaz ve çok az güvenlikle, yalnızca eşyalarınıza ve kontrollerine değil, tüm ağınıza doğrudan açık olan büyük bir delik var. Ancak bu, SIP Trunking veya Barındırılan PBX sağlayıcı kullanmanızdan bağımsız olarak doğrudan VoIP çözümlerimizle de ilgilidir.

IBM'in Güvenlik İstihbaratı, en son VoIP saldırıları, gelişen eğilimler, erişim yöntemleri ve hatta gerçekleştirilen farklı saldırı biçimleri hakkında bir rapor hazırladı. Tam olarak neler olup bittiğine gerçekten yakından bakmaya karar verdik.

Cidden, VoIP Hack'leri mi?

Ancak bunu biraz geri getirelim - bugün, şu anda işletmeniz VoIP veya Birleşik İletişim kullanıyorsa, ağınızın saldırıya açık olması tamamen olasıdır. Ve gördüğümüz gibi, VoIP saldırıları aslında yükselişte. VoIP, aramaları doğrudan ağınızın internet ve diğer trafik için kullandığı aynı yoldan gönderdiğinden, VoIP bağlantılarınız ağınızı saldırıya ve istismara açar. Bu doğru, bir bilgisayar korsanı koridorun aşağısındaki eski IP telefon aracılığıyla ağınıza erişim sağlayabilir. Hatta Mitel'inkiler gibi doğrudan akıllı telefonunuzla entegre olan yeni telefonlarımız bile var - hemen hemen her şey savunmasız olabilir.

Güvenlik şakaya gelmez ve Slack'in bile, bazıları Cisco'nun Spark'ı gibi derin güvenlik endişeleri olan çok sayıda alternatif üretmesinin yanı sıra, Slack'in sıkı güvenlikle kendi Kurumsal dağıtımını hazırlamasının nedeni de budur. Slack'in şimdi web sitelerinde güvenlikleriyle ne kadar övündüğüne bir bakın ve durum her zaman böyle değildi.

Bu nedenle, ücretsiz iş yeri sohbet uygulamanız bile kapılarını kilitliyorsa, işletmenizin de aynı şeyi yapması mantıklı olacaktır. Burada, yükselişte olan bazı popüler VoIP saldırılarına ve ağınızı güvende tutmak için neler yapabileceğinize bir göz atacağız. Söz konusu hack olduğunda ne arayacağınızı bile bilmiyorsanız, VoIP sisteminizin hacklendiğine dair dikkat etmeniz gereken beş ana işaretin bir listesini hazırladık.

Saldırı Altındaki Protokoller

Teknik ayrıntılara fazla takılmadan, öncelikle VoIP iletişimlerinize veya VoIP çözümünüzü çevreleyen ağa bir saldırının nasıl ve neden gerçekleşebileceğini anlamak mantıklıdır. VoIP, çözümünüze, sağlayıcınıza ve kurulumunuza bağlı olarak bir dizi farklı özel protokol üzerinde çalışır - ofisinizde bu protokollerden yalnızca birini veya birden fazlasını kullanabilir. Tartışmamız için üç özel protokole odaklanacağız: SIP, Cisco'nun tescilli SCCP'si ve daha yeni H225 protokolü.

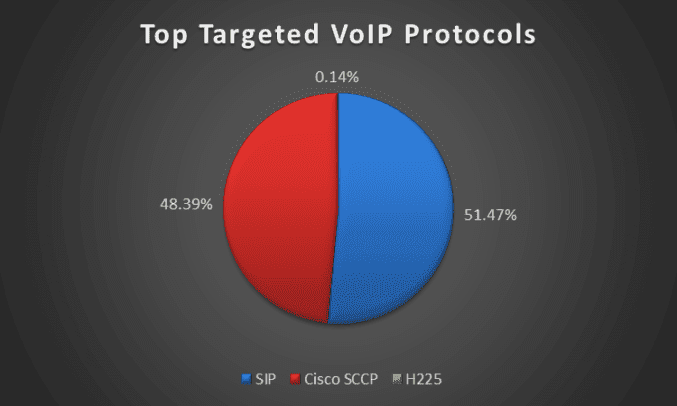

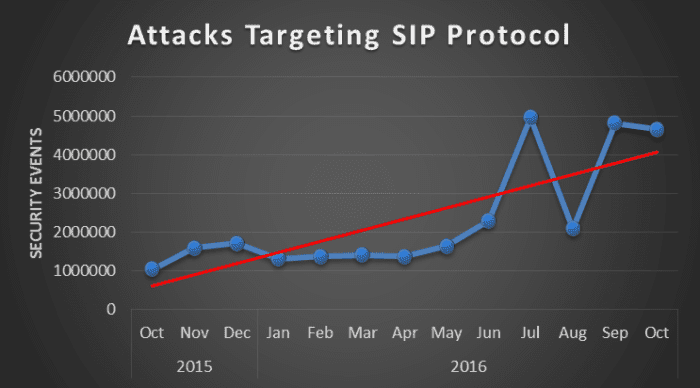

IBM Yönetilen Güvenlik Hizmetleri bilgilerine göre, güvenliği ihlal edilen iki protokol, 2016'da tespit edilen güvenlik olaylarının %51'inden fazlasında, yılın ikinci yarısında belirli bir artışla SIP ve tespit edilen güvenlik olaylarının %48'inde SCCP'dir. H.323 Protocol Suite'in bir parçası olan H225, güvenlik olaylarının yalnızca %1'i ile yoluna girmeyi başardı.

SIP, hala en popüler VoIP protokollerinden biridir, bu nedenle SIP'nin en fazla sayıda saldırıyı karşılaması şaşırtıcı değildir. Cisco'nun Skinny Client Control Protocol olan SCCP ise saldırıların neredeyse yarısını getirdi ve yine çok şaşırtıcı değil. SCCP, Cisco IP telefonları ve Cisco UC yöneticisi arasındaki iletişim için kullanılan hafif, IP tabanlı bir protokoldür. Cisco'nun bu alandaki en büyük sağlayıcılardan biri olması nedeniyle, benimsenen çok sayıda çözüm olması şaşırtıcı değildir.

İkinci yarıda büyük bir artış fark eden SIP saldırılarının aksine, SCCP saldırıları aslında geçen yıl düşüyor. Ayrıca, SCCP protokolüne yapılan saldırıların neredeyse %74'ünün, saldırganların ağın cihaz yeteneklerini inceleyerek potansiyel hedefler hakkında bilgi toplamasına olanak tanıyan "saldırı öncesi araştırmaları" olduğunu belirtmek de ilginçtir. Böylece, saldırıya başlamadan önce ne tür savunmalara sahip olduğunuzu görebilirler.

Öte yandan H225, hala popüler olmasına rağmen, geçen yıl çok daha iyi bir performans gösterdi – aktivitenin %1'inden daha azıyla, kayda değer, ancak çok fazla odaklanacağımız bir şey değil. Ancak, önerilen güvenlik uygulamalarımız gerçekten herhangi bir VoIP protokolüne, ağa veya bilgisayara uygulanabilir.

Popüler Saldırı Yöntemleri

Hangi protokolün saldırı altında olduğuna ve saldırganın genel amacına bağlı olarak, ağınıza yönelik seçilen saldırı yöntemi farklılık gösterebilir. Farklı düzeylerdeki saldırılarla, farklı ağlar farklı düzeylerde tehditlere maruz kalır - ancak elbette hepsi eşit derecede korunmaya değer. Saldırganın neyi başarmaya çalıştığına bağlı olarak, çeşitli şekillerde saldıracaklar. En yaygın VoIP hackleme yöntemlerinden bazıları şunlardır:

- SIP Ağlarını Yıkmak İçin Kötü Amaçlı Çağrılar

- Esasen DDoS - Dağıtılmış Hizmet Reddi - VoIP ağınıza yapılan saldırılar, SIP protokolünüzü ve üzerinde çalıştığı katmanı ele geçirmek için kullanılabilir. Bu, esasen sisteminizi kullanılamaz hale getirir, arama kabul edemez veya arama yapamaz ve hatta ilişkili tüm çevrimiçi portallara, yapılandırma sayfalarına veya yazılım telefonlarına ve web iletişimlerine erişimi engelleyebilir.

- Tıpkı standart bir DDoS saldırısı gibi, bu da ağınızı çok sayıda istekle bunaltarak çalışır. SIP için bu, yanlış yapılandırılmış SIP mesajları veya "Kime" alanında geçersiz karakterlere sahip SIP mesajları olabilir - her iki durumda da, bu mesajlar sistemi bunaltacak ve talebi karşılamak için tüm bilgileri zamanında işleyemeyecektir.

- Arayan Kimliği Sahtekarlığı

- Arayan Kimliği Sahtekarlığı ile bilgisayar korsanları, telefonunuz, yönlendiriciniz veya bilgisayarınız aracılığıyla ağınıza erişir ve telefon numaraları, hatlar ve dahili hatlar gibi olabildiğince fazla bilgi toplar. Erişim sağlamalarının en kolay yolu, üzerlerinde varsayılan şifreyi kullanan IP telefonları olacaktır - çünkü bu şifreler hızlı bir google aramasıyla kolayca bulunabilir.

- Erişim ve bilgi elde ettikten sonra, kullanıcılar telefonlarınıza dolandırıcılık çağrıları gönderebilir veya telefon numaranızı spam gönderenlere satabilir. FCC bu çağrı merkezlerini çökertiyor, ancak çabalar oldukça boş ve insanlar ne olursa olsun bunu yapacak. Daha da kötüsü, özünde saldırganlar telefonunuzun kontrolünü ele geçirebilir: arama yapabilir ve alabilir veya aktarabilir, kayıtları oynatabilir ve kaydedebilir veya telefonun bağlı olduğu ağa bulaşmak için yeni donanım yazılımı yükleyebilirler. Kişisel bilgileri ele geçirirlerse, bilgisayar korsanları, kendiniz veya başka bir kullanıcı gibi davranan hizmet sağlayıcıları arayabilir ve başka şekilde yetkisiz erişim elde edebilir.

- Ücretli Dolandırıcılık

- Toll Dolandırıcılık, birkaç farklı şekilde uygulanabilen ilginç bir kavramdır, ancak sonuç genellikle aynıdır: bir saldırgan ağınıza veya dolandırıcılık yapabilecekleri ilgili VoIP hesap bilgilerine erişim elde eder. Bu, bilgisayar korsanlarının açık VoIP bağlantı noktalarını algılamak için programlanmış komut dosyaları kullandığı ve sürekli olarak kimlik doğrulaması yapmaya veya sistemin kontrolünü ele geçirmeye çalıştığı Yasadışı SIP Kullanımından farklı olabilir. Bilgisayar korsanları ayrıca, halka açık, güvenli olmayan Wi-Fi ağlarındaki zayıf parolalar veya yazılım telefonları gibi güvenliği ihlal edilmiş SIP kimlik bilgileriyle doğrudan bir VoIP ağına bağlanabilir.

- Saldırgan ağınıza veya hesap bilgilerinize eriştiğinde, şirketinizin adı altında barındırılan bir PBX çözümü sipariş edebilir ve etkinleştirebilir veya yalnızca şirketinize gülünç miktarlarda para ödemek için doğrudan hesabınızdan çok sayıda sahte arama yapabilir. süreçte bir miktar dolandırıcılık yapmak.

Ağınızı Nasıl Korursunuz

Her ağ saldırıya uğramasa da, anlayabileceğiniz gibi, şans hala oldukça yüksektir ve güvenli bir ağa sahip olmak açık bir ağdan daha iyi ne olursa olsun. Bir şey olursa, müşterileriniz ve müşterileriniz bunun için size teşekkür edecek. Bununla birlikte, özellikle gerçek olduğunda, kötü uygulamalardan kaynaklanan yanlış bir güvenlik duygusundan daha kötü bir şey yoktur. Yararlı güvenlik uygulamaları basit bir sağduyudur.

- Güçlü Parolalar Kullanın – Kullanım kolaylığı açısından cazip gelebilir, ancak herhangi bir IP telefon, yönlendirici, anahtar, güvenlik duvarı, Oturum Sınır Denetleyicisi veya ağınıza bağlı herhangi bir şeyde asla varsayılan parolaları bırakmayın. Varsayılan yönetici şifrelerini kullanmak, yetkisiz birinin ağınıza erişmesi için şüphesiz en kolay yöntemdir. Herhangi bir cihaz için hemen hemen her bir varsayılan şifre basit bir google aramasıyla bulunabilir - devam edin, yönlendirici adınızı "varsayılan şifre" ifadesiyle birlikte google'da aratın ve açılmalıdır. Benzer bir notta, işletme adınız, soyadınız veya basit bir tarih gibi zayıf şifrelerin kaba kuvvetle kırılması veya tamamen tahmin edilmesi kolaydır.

- Her Şeyi Şifrele! – VoIP aramaları internet üzerinden şifresiz olarak iletildiğinden, kolayca ele geçirilebilir ve tüm bilgilerden arındırılabilir. İletişimlerinizi şifrelemek, ağınızda zaten var olan birden çok nokta arasında kolayca açılıp etkinleştirilemez veya yapılandırılamaz. Ağınızın nasıl kurulduğuna ve hangi donanımın kullanıldığına bağlı olarak, bu, belirli VoIP satıcınıza veya donanım ve hatta yazılım Güvenlik Duvarları, Oturum Sınır Denetleyicileri veya bazen hem VoIP yönlendiricileri hem de SMB yönlendiricileri üzerindeki ayarlara bağlı olabilir.

- Bir VPN Kullanın - Bu konuyu geçmişte derinlemesine ele aldık ve tekrar kayda değer. Bir VPN veya Sanal Özel Ağ, uzaktaki veya saha dışı çalışanlarınızın bağlantılarını şifrelemenin ve güvenliğini sağlamanın en kolay yollarından biridir. Bir VPN, ofis ağına giden ve bu ağdan yalnızca güvenli şifrelenmiş bilgileri filtrelemek için genel internet veya çalışanlarınızın üzerinde olabileceği ağlara herkese açık olarak erişen bir "tünel" oluşturur. Bir VPN, kullanıcıların, genel bir ağ için büyük bir güvenlik açığı olmadan, aynı binadaymış gibi site dışındaki ağa erişmelerine izin verir.

- Ağınızı Test Edin – İşletmenizin büyüklüğüne, uzmanlık seviyenize veya bir BT uzmanının uygunluğuna bağlı olarak, ağınızı test etmek, herhangi bir arka kapıyı, kolay yolları veya güvenlik açıklarını aramanın harika bir yoludur. Kapsamlı bir test, tüm erişim noktalarını, bağlantı ağ geçitlerini, telefon ve ağ ayarlarını herhangi bir zayıf noktayı aramak için bağlayabilir ve daha sonra tabii ki bunları gerektiği gibi düzeltebilir. Süslü bir güvenlik duvarı eklemek, bir güvenlik duygusu sağlayabilir, ancak yanlış güvenlik duygusu, yolda talihsiz bir saldırıya neden olabilecek doğru yapılandırma olmadan.

- Ekibinizi Eğitin – Piyasadaki en iyi antivirüs sağduyuludur – parolaları varsayılanlardan değiştirmek, yalnızca güvenli ağ bağlantılarına güvenmek, herhangi bir reklamı tıklayıp indirmemek veya şüpheli görünen web siteleri, bilgisayarınızı ve genel ağınızı korumanın en iyi yollarından bazılarıdır. , taviz verilmez. Neye tıkladığınızdan veya indirdiğinizden emin değilseniz, yapmayın. Ayrıca ağa eklenen tüm yeni cihazların şifrelerini değiştirme alışkanlığı oluşturun. Ekibinizi bu basit önleyici tedbirler konusunda eğitmek, daha fazla yatırım yapmadan bile ağınızı güvende tutmanıza yardımcı olabilir.

Şimdi Koruyun, Daha Sonra Kendinize Teşekkür Edin

Tıpkı bir ev gibi, yerleştirdiğiniz savunmalara geri dönmek zorunda kalmayı asla ummazsınız. Tıpkı hiçbir şirketin ağlarına saldırı yaşamak istememesi gibi, hiç kimse bir hırsızlığa maruz kalmak istemez. Ancak, herhangi bir hırsızlık girişimi olması durumunda ağınızın güvenli olduğundan emin olmak için doğru protokoller alınmalıdır.

İster kullanıcı verilerini, çalışan verilerini, iş operasyonlarını, telefon görüşmesi bağlamını korumaya çalışıyor olun, ister herhangi bir dolandırıcılık vakasını önlemeye çalışıyor olun: güvenlik, bir ağ kurarken ve hatta kendi özel VoIP çözümünü oluştururken her şirketin bir numaralı endişesi olmalıdır. Yukarıda listelediğimiz ipuçlarını dikkate almanın ötesinde, hangi güvenlik çözümlerinin mevcut olduğunu ve kendi ağınızı nasıl güvence altına alabileceğinizi öğrenmek için VoIP sağlayıcınızla konuşmanız yararlı olabilir.