VoIP Güvenliği, Şifreleme ve Güvenlik Açıkları için Eksiksiz Kılavuz

Yayınlanan: 2021-08-09VoIP telefon sistemleri, akıcı iletişim, daha hızlı müşteri hizmetleri çözüm oranları ve artan üretkenlik gibi büyük ve küçük işletmelere sayısız avantaj sunar.

Ancak VoIP güvenli mi?

Bu gönderide, "saklayacak hiçbir şeyiniz" olmasa bile VoIP güvenliğinin neden önemli olduğunu, güvenli bir ortam oluşturmada şifrelemenin oynadığı rolü, en önemli VoIP güvenlik açıklarını ve güvenlik yöneticilerinin işinizi garanti altına almak için neler yapabileceğini özetleyeceğiz. onlara karşı korunmaktadır.

Küresel siber suç tehdidini tamamen ortadan kaldıramasanız bile, VoIP güvenlik sorunlarına karşı farkındalığın artması ve bunlara karşı koruma sağlanması riskinizi ciddi şekilde azaltabilir.

İçindekiler:

- VoIP Güvenliği Neden Önemlidir?

- VoIP Sabit Hatlardan Daha Güvenli mi?

- VoIP Şifrelemesi Nedir ve Nasıl Çalışır?

- VoIP Güvenlik Risklerinin Türleri ve Nasıl Önlenir?

- VoIP Sağlayıcınızın Güvenli Olduğunu Nasıl Anlayabilirsiniz?

- BT Liderleri için VoIP Güvenliği En İyi Uygulamaları

- En Güvenli ve Şifreli VoIP Sağlayıcıları

- VoIP Güvenliği SSS'leri

VoIP Güvenliği Neden Önemlidir?

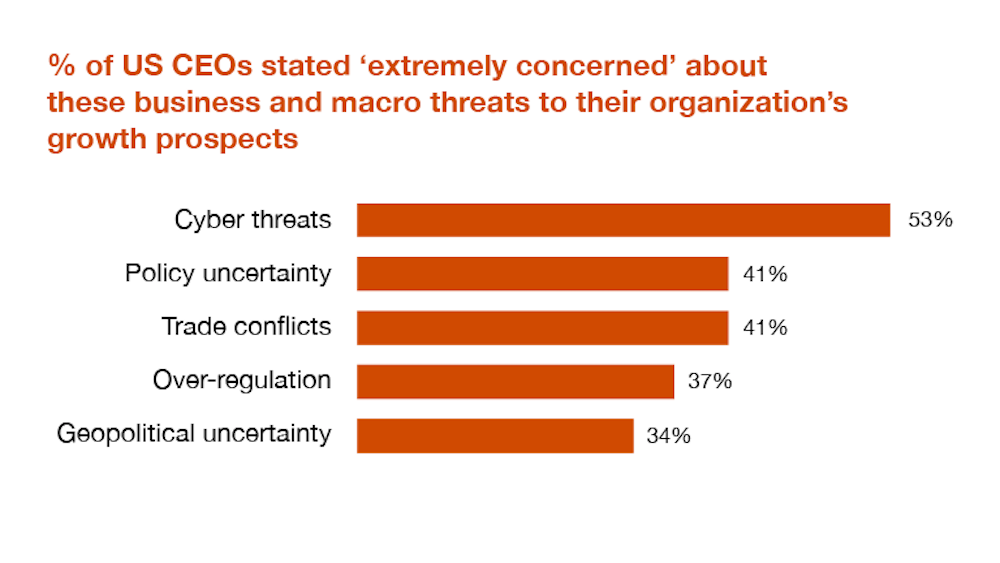

Üst düzey karar vericilerin %70'e yakını, siber güvenlik risklerinde büyük bir artış yaşadıklarına inanıyor. Aslında, çoğu CEO 'son derece endişeli' olduklarını belirtiyor:

İşletmeler, uzak ve karma bir iş gücünün "yeni normaline" hızla uyum sağlamaya o kadar odaklandı ki, VoIP güvenliği önceden düşünülmüş bir düşünceden çok sonradan düşünüldü. ( Pandeminin başlangıcında Zoombombing'in ani yükselişi bunu mükemmel bir şekilde gösteriyor.)

Ne yazık ki birçok işletme, VoIP güvenliğinin neden önemli olduğunu ve veri ihlallerinin ve diğer siber suçların feci etkisini çok geç olana kadar anlamadı.

Öyleyse neden VoIP güvenliğini önemsemelisiniz? İşte 3 dakikalık bir video açıklaması:

Küçük İşletmeler Birincil Hedeftir

Küçük işletmelerin yarısından fazlası her yıl veri ihlallerinden veya diğer siber saldırılardan muzdariptir.

Niye ya?

Çünkü bilgisayar korsanları, çoğu küçük işletmenin yeterli bir güvenlik stratejisine sahip olmadığını bilir - eğer varsa - yerinde. Tüm siber saldırıların yaklaşık %43'ü ve kredi kartı ihlallerinin %95'i küçük işletmelerde gerçekleşiyor, ancak bu işletmelerin yalnızca %14'ü bunlara dayanacak güvenlik önlemlerine sahip.

Ayrıca, işletmelerin %35'i, uygulamaya konduklarından bu yana güvenlik stratejilerini gözden geçirmedi veya güncellemedi bile.

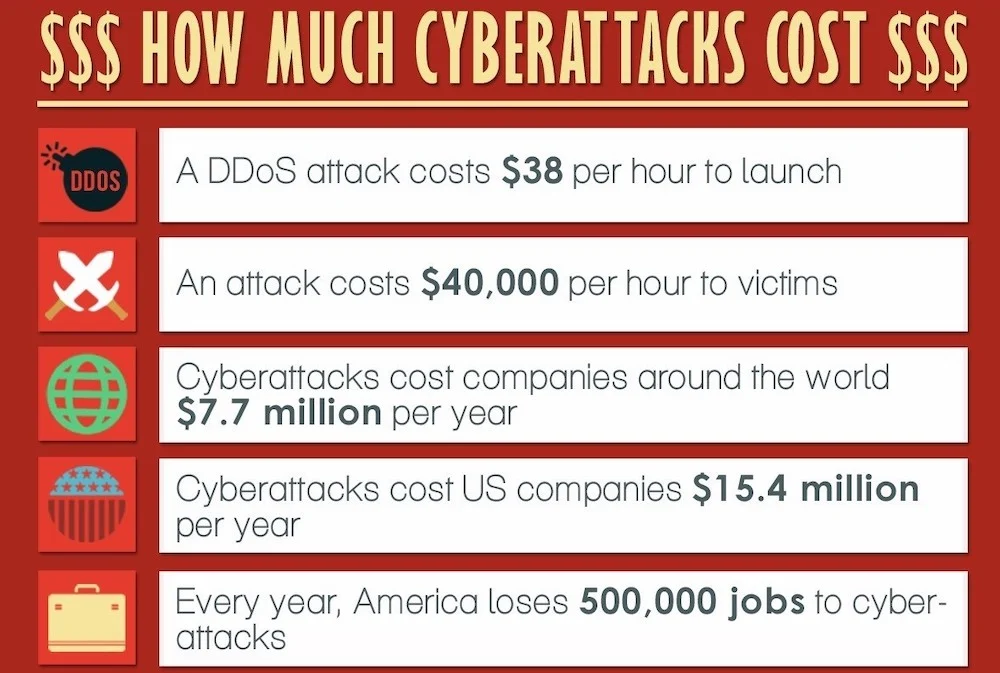

Siber Saldırıların Ciddi Mali Sonuçları Vardır

2021'de bir veri ihlalinin ortalama maliyeti 3,86 milyon dolardı - ve işler ancak oradan yükselecek.

İşletmeniz o kadar fazla para harcamak zorunda olmasa bile, yine de kârınızın çoğunu kaybedersiniz.

Yasal ücretler, davalar ve denetimler gibi daha belirgin şeyler var ve bir de kayıp çalışma süresi, müşteri kaybı ve ağ kesintisi gibi gizli maliyetler var.

Küçük işletmeler, çalışan başına kabaca 3.533 ABD dolarına mal olan veri ihlalleriyle birlikte feci mali sonuçlarla da karşılaşıyor .

Birçok İşletme Güvenlik İhlallerinden Kurtulamıyor

Hâlâ bir veri ihlalinden “geri dönebileceğinizi” mi düşünüyorsunuz?

Gerçek şu ki , küçük işletmelerin %60'ından fazlası bir siber saldırıdan sonra altı ay içinde kapılarını tamamen kapatmak zorunda kalıyor.

Tüm verileriniz "yedeklense" ve "kurtarılsa" bile, işinizi finansal olarak mahvedebilecek büyük zararlarla karşı karşıya kalacaksınız.

(Görüntü Kaynağı)

Ve cezaları ödeyip açık kalsanız bile, işleri bu şekilde sürdürmek için yeterli iş olmayabilir. Araştırmalar, bir siber saldırı yaşayan perakendecilerin , ilk olaydan üç yıl sonra bile %15'ten fazla düşük performans gösterdiğini gösteriyor. Tüketici algılarının kötü şöhretli 2013 veri ihlalinden sonra yılda yaklaşık %54 düştüğünü gören Target gibi büyük şirketler, iyileşmekte zorlanıyor.

Bu nedenle, bazı büyük perakendeciler ve tanınmış markalar bir veri ihlalinden kurtulabilirken, küçük işletmeniz muhtemelen o kadar şanslı olmayacaktır.

“Gizlenecek Bir Şey Yok” Efsanesine Aşırı Güvenmek

Pek çok işletme, "saklayacak hiçbir şeyleri" olmadığı için veri ihlalinin büyük bir sorun olmayacağı gibi yanlış bir varsayım altında çalışır.

Skandal yaratan e-postalarınız veya karanlık arka kapı anlaşmalarınız olmaması, bir siber saldırıdan hedef alınmayacağınız ve ciddi şekilde etkilenmeyeceğiniz anlamına gelmez. Hiç kimse siber suçlara ve sonuçlarına karşı bağışık değildir. Ama hepsinden önemlisi, “saklayacak hiçbir şeyinin olmaması” bir efsanedir.

Kişisel hesaplarınız için kullandığınız parolaları ticari hesaplar için mi kullanıyorsunuz? Daha hızlı bir ödeme yapmak için kredi kartı bilgilerinizi kaydettiniz mi? Ev adresiniz ve telefon numaranız gibi kişisel iletişim bilgilerinizi önceden doldurdunuz mu? Peki ya senkronize edilmiş cihazlar, şirket raporları, vergiler, faturalar ve daha fazlası?

VoIP güvenliğini göz ardı ederek, müşterilerinizin kişisel bilgilerini ve verilerini isteyerek çalınma veya kamuya açıklanma riskine atıyorsunuz. Bu hem tüketicinin markanıza olan güvenini hem de şirketinizin cebini zedeleyecektir (merhaba davalar!)

VoIP güvenliği konusunda proaktif olmak ve bunun ciddi bir tehdit olduğunun farkına varmak sizi, çalışanlarınızı ve müşterilerinizi güvende ve emniyette tutacaktır.

VoIP Sabit Hatlardan Daha Güvenli mi?

Doğru yapılandırıldığında, evet, VoIP telefonları genellikle sabit hatlardan daha güvenlidir .

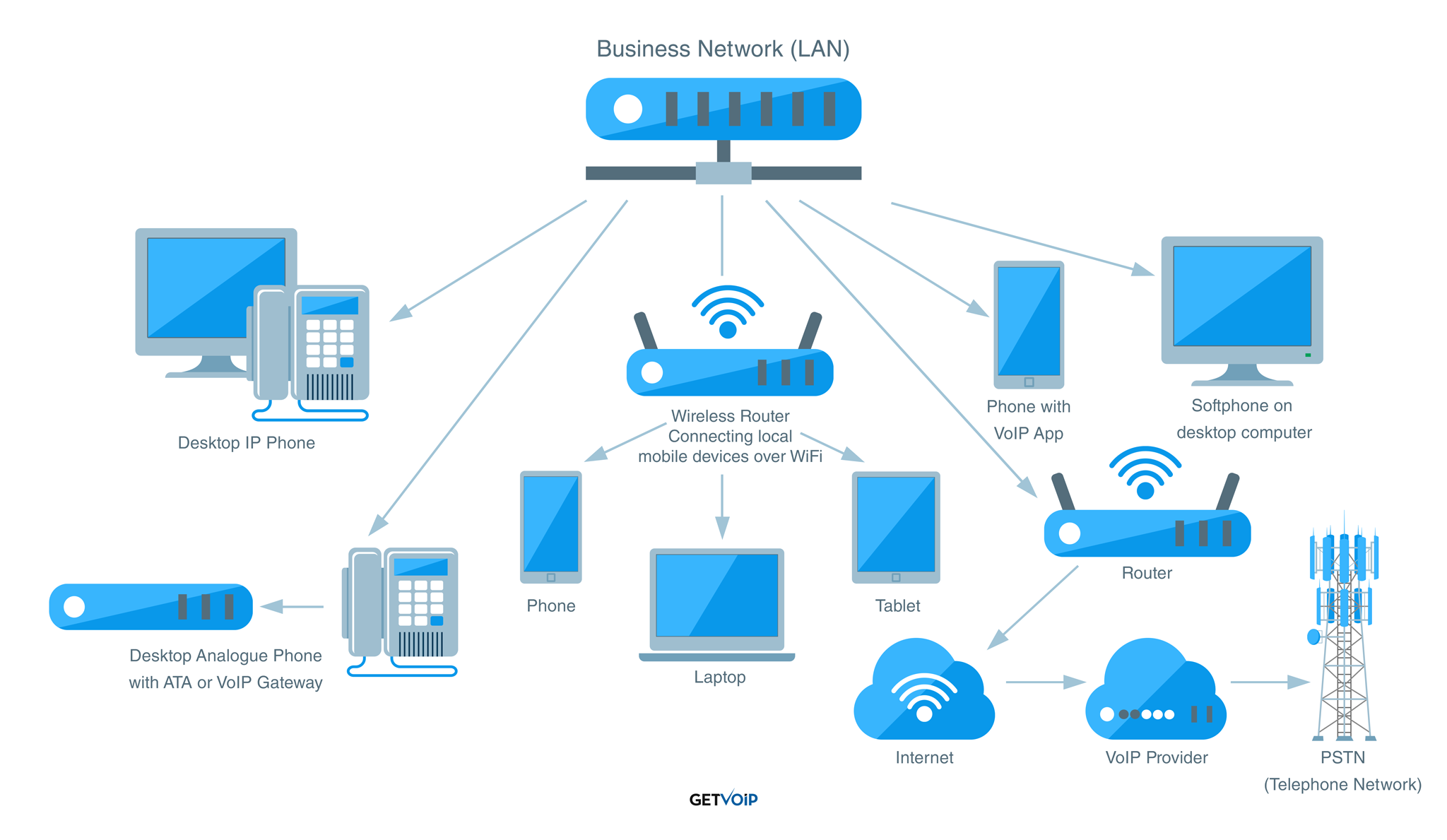

Cevabı daha iyi anlamak için, sanal telefonların sabit hatların verileri iletme ve depolama biçimlerindeki farklılıkları göz önünde bulundurun .

Geleneksel analog telefonlar, bakır tellerden ve fiber optik kablolardan oluşan PSTN ağı üzerinden arama yapar ve alır. Başka bir deyişle, arayan ve alıcı arasında fiziksel bir bağlantı vardır (aşağıdaki şemada özetlenmiştir.

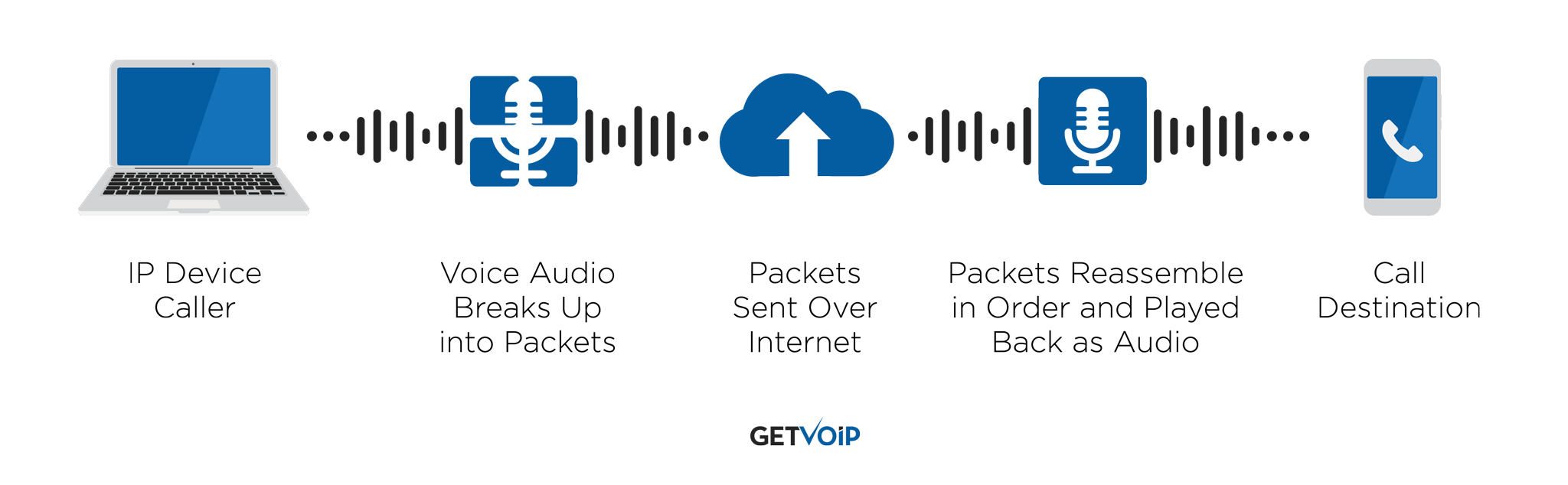

VoIP, verileri İnternet üzerinden iletir ve paket anahtarlama yoluyla dijital aramalar yapar.

Paket anahtarlamada, ses verileri daha sonra İnternet bağlantısı üzerinden hattın alıcı ucuna gönderilen daha küçük paketlere bölünür. Orada yeniden bağlanırlar ve ses verilerini başarılı bir şekilde iletirler.(Aşağıdaki şemada özetlenmiştir.)

Sabit hatlı telefonlara erişmek için, gizlice dinleyenler tellere/kablolara girerler (AKA, "telefon dinleme"). Buna karşı korunmak yalnızca sabit hatlı telefonlarda VoIP'ye göre daha zor olmakla kalmaz, aynı zamanda çok daha pahalıdır.

Sabit hat güvenliği, VoIP sistemlerinin sürüler halinde sahip olduğu teknoloji ve izleme yetenekleri eksikliği nedeniyle ciddi şekilde sınırlıdır.

Bu nedenle, kağıt üzerinde sabit hatlar daha güvenli görünse de, VoIP sistemleri, sağladığı araçları (VoIP şifreleme gibi) kullandığınız sürece aslında daha yüksek bir genel güvenlik düzeyi sunar.

VoIP Şifreleme Nedir ve Güvenlik Nasıl Farklılaşır?

VoIP şifrelemesi, ses veri paketlerini, geçiş halindeyken okunamayan karışıklıklara karıştırmak, bilgisayar korsanları tarafından ele geçirilmelerini veya deşifre edilmelerini önleme sürecidir.

Bir bilgisayar korsanı bir şekilde aramayı engellese bile, şifreleme, keşfettikleri hiçbir şeyi anlamlandıramayacaklarını garanti eder.

Şifrelemenin nasıl çalıştığını anlamak için aktarım sürecine daha yakından bakmamız gerekiyor.

Ses veri paketleri göndericiden alıcıya aktarıldığında, SRTP (Güvenli Gerçek Zamanlı Aktarım Protokolü) adı verilen bir IP aktarım protokolü kullanırlar. SRTP, veri paketlerine Gelişmiş Şifreleme Standardı (AES) uygulayan bir kriptografik protokoldür. mesaj doğrulama ve olası tekrar saldırılarına karşı ek koruma sağlar.

SRTP'ye ek olarak, VoIP sağlayıcıları, ek arama bilgilerini korumak için Aktarım Katmanı Güvenliği (TLS) veya TLS üzerinden SIP adı verilen başka bir şifreleme biçimi kullanır.

TLS, telefon numaraları, arayanların adları, kullanıcı adları ve daha fazlası gibi verileri karıştırır. Ayrıca, mesajların kurcalanmasını durdurmak ve gizlice dinlemeyi aramak için de çalışır.

Kaliteli sağlayıcıların hem TLS hem de AES Şifrelemesi sunması gerektiğini unutmayın.

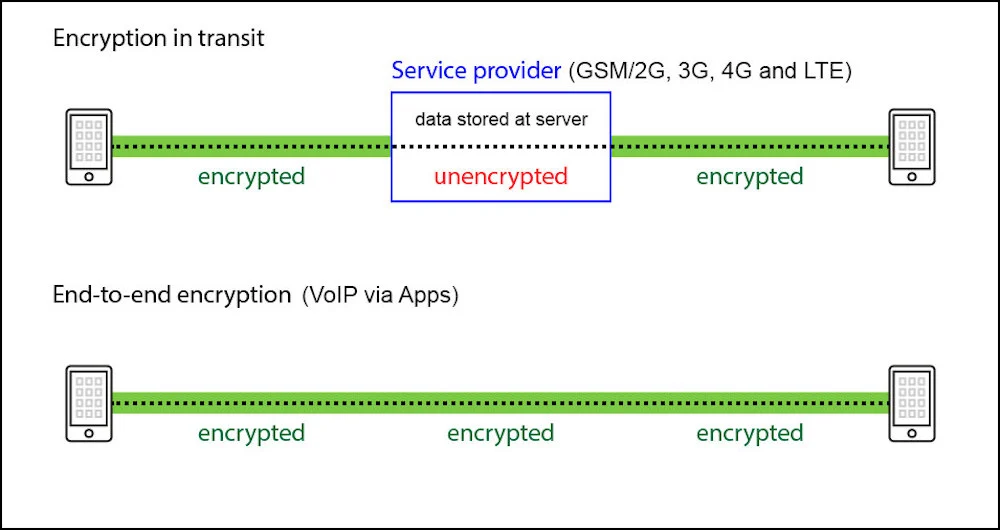

Uçtan Uca Şifreleme nedir?

VoIP güvenliğini araştırırken muhtemelen "uçtan uca şifreleme" terimini çok duymuşsunuzdur.

Standart TLS şifrelemesi, yalnızca istemciden sunucuya şifrelemeyi veya C2S'yi içerir.

Bir bilgisayar korsanı C2S sunucusuna girerse, ağınızın tüm verilerine ve iletişimine erişebilir. C2S sunucusuna erişim, bilgisayar korsanlarının aramaları dinleyebileceği ve aramaları kaydedebileceği, aktarılırken dosyaları değiştirebileceği ve şirketinizin tüm mesaj geçmişini görebileceği anlamına gelir.

Uçtan uca şifreleme (E2EE), kullanıcılar arasındaki iletişimi doğrudan şifreler, yani aramalara ve mesajlara yalnızca gönderenler ve alıcılar erişebilir. Bir arama yaptığınızda, sonundaki veri paketleri gönderildiğinde şifrelenir ve yalnızca alıcıya ulaştığında şifresi çözülür.

Sunucular, ISS'ler, bilgisayar korsanları ve telekom sağlayıcıları, uçtan uca şifreli olduğu sürece iletişiminize erişemez.

VoIP sisteminizde iletişime başlamadan önce uçtan uca şifrelemeyi etkinleştirdiğinizden emin olun. Skype gibi bazı sağlayıcılar, uçtan uca şifrelemeyi varsayılan seçenek yapmaz ve sizi bilgisayar korsanlarına ve saldırılara karşı savunmasız bırakır.

VoIP Güvenlik Risklerinin Türleri ve Nasıl Önlenir?

Akıllı telefonunuz, yazılım telefonunuz veya IP masaüstü telefonunuz olsun hiçbir cihaz tüm güvenlik tehditlerinden %100 korunamaz.

Ancak en yaygın VoIP güvenlik açıklarını belirleyerek ve bunları önlemeye ve bunlara yanıt vermeye çalışarak, bunların işletmenizi mahvetmemelerini sağlayabilirsiniz. Yazılım telefonları ve akıllı cihazların tümü, VoIP için potansiyel güvenlik açıkları sunar.

Aşağıda, en yaygın VoIP güvenlik risklerini ve bunların işletmenizi yok etmelerini nasıl durduracağınıza ilişkin ipuçlarını özetledik.

Paket Koklama ve Kara Delik Saldırıları

En yaygın VoIP saldırılarından biri, bilgisayar korsanlarının geçiş sırasında ses veri paketlerinde bulunan şifrelenmemiş bilgileri çalmasına ve kaydetmesine olanak tanıyan paket koklama olarak adlandırılır.

Paket kaybı , ses veri paketleri hedeflerine ulaşmadığında, bilgi çalmak isteyen paket dinleyicilerinden kaynaklanır ve bir paket bırakma saldırısı (bazen kara delik saldırısı olarak adlandırılır) yoluyla hizmeti yavaşlatır. Bu paket koklayıcıları, kasıtlı olarak paketleri veri akışlarına bırakırlar. yönlendiricinizin kontrolünü ele geçirmek, çok daha yavaş bir ağ hizmetine veya ağ bağlantısının tamamen kaybolmasına neden olur.

Paket koklama, bilgisayar korsanlarının kullanıcı adlarını, parolaları ve diğer hassas verileri ele geçirmesini de kolaylaştırır.

İnternet hatlarınızı daha güvenli hale getirmeye yardımcı olmak için, bilgi göndermek için güvenilir bir VoIP VPN seçeneği veya sanal bir özel ağ kullanın. Bunun kurulması ve çalıştırılması biraz zaman alır, ancak bilgilerin güvenli olmasını sağlar.

Kullanıcılar ayrıca, tüm verilerin uçtan uca şifrelenmesini sağlayarak ve kullanıcıları şüpheli oturum açma girişimleri, tanıdık olmayan cihazlar ve daha fazlası konusunda anında uyaran tutarlı ağ izleme yoluyla paket koklama ve kara delik saldırılarına karşı koruma sağlayabilir.

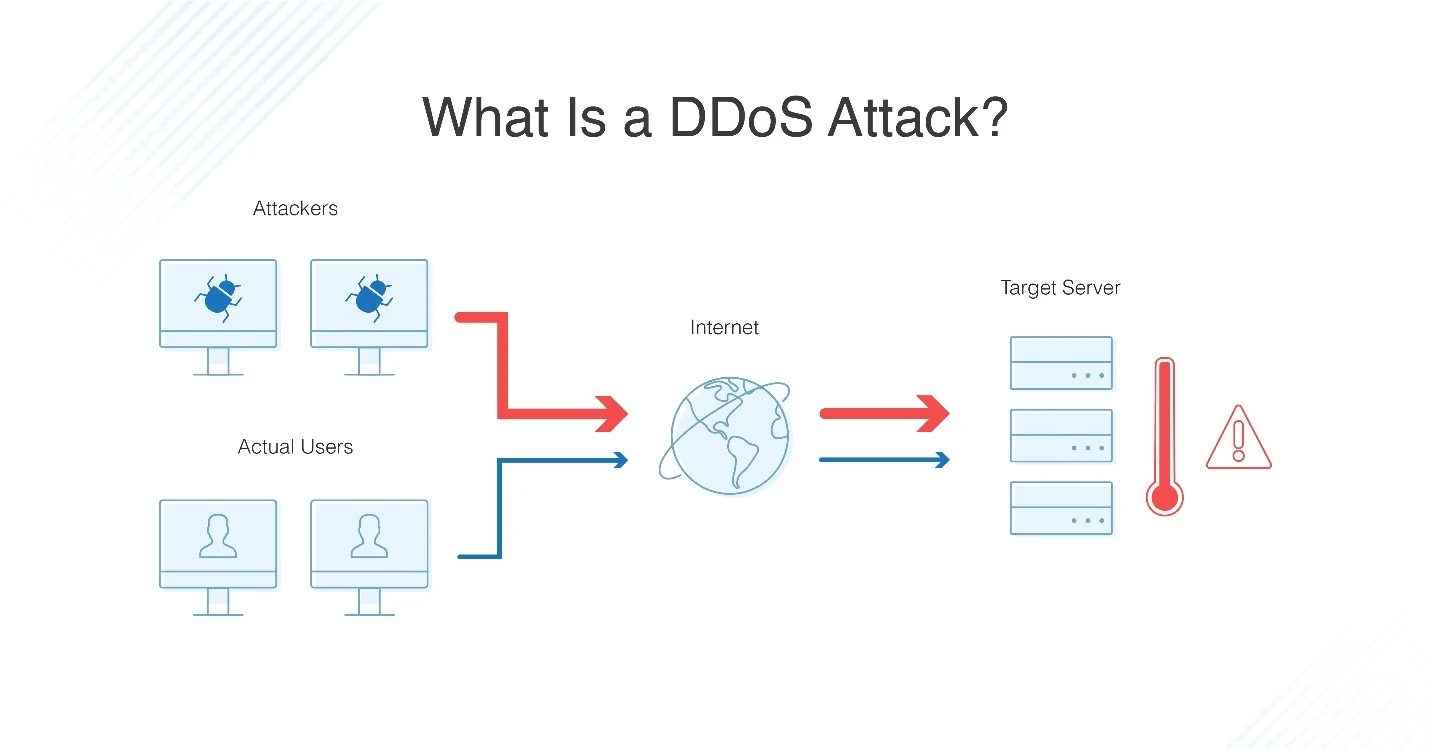

DDoS Saldırıları

DDoS ( Distributed Denial of Service ) saldırıları, adından da anlaşılacağı gibi, sunucuları kasıtlı olarak ezerek işletmelerin kendi VoIP hizmetlerini kullanmasını imkansız hale getirir.

Genellikle bu DDoS'lara, bilgisayar korsanlarının manipüle ettiği uzaktan kontrol edilen bilgisayarlar/botlar olan bir botnet ağı neden olur. Bu "Zombi Bilgisayarlar" ağları, web sitelerini ve sunucuları işleyebileceklerinden çok daha fazla veri veya bağlantı isteğiyle doldurur ve VoIP hizmetlerini çalışmaz hale getirir.

Bir DDoS saldırısının yaygın belirtileri şunlardır:

- Olağandışı ve uzun süreli bant genişliği artışları

- 503 HTTP Hata Yanıtları

- Yavaş hizmet

- Benzer cihazlardan, IP adreslerinden veya konumlardan gelen trafikte ani bir artış

DDoS saldırılarını azaltmak için yalnızca VoIP için ayrı, özel bir İnternet bağlantısı kullanın. VoIP trafiği için özel olarak sağlanan VLAN'lar (Sanal Yerel Alan Ağları), yetkisiz veya bilinmeyen veri akışlarını tanımayı çok daha kolay hale getirdiği için, burada mükemmel bir seçenektir. Geniş alan ağı (WAN) üzerinden paylaşım yapan VoIP kullanıcıları için, yönetilen şifreleme, DDoS saldırılarına karşı korunmanın en iyi yoludur.

Vişing

Vishing, VoIP tabanlı kimlik avıdır, yani bir bilgisayar korsanının parolalar, kredi kartı numaraları ve daha fazlası gibi hassas bilgileri onlara ifşa etmenizi sağlamak amacıyla sizi güvenilir bir telefon numarasından veya kaynaktan arıyormuş gibi yapmasıdır.

Arayan kimliği sahtekarlığı - bu korsanların arayan kimliğinizde görünen adları ve numaraları meşru gösterme süreci - kasıtlı olarak potansiyel kurbanların kafasını karıştırır. Bu bilgisayar korsanları, bankanızın telefon numarasından arıyor, hesabınızın ele geçirildiğini iddia ediyor ve hemen güvenliğini sağlamak için şifrenizi istiyor gibi görünebilir.

Vishing'i önlemek için, hedeflenen ajanslar, kuruluşun BT departmanından geliyor gibi görünseler bile tüm telefon isteklerini doğrulamalıdır. Temsilcilerin ayrıca, gözetmen tarafından onaylanmadıkça hassas bilgileri ifşa etmeyi reddetmek üzere eğitilmesi gerekir.

Vishing saldırısının muhtemel belirtileri şunlardır:

- Hattın diğer ucundaki kişiden aşırı aciliyet/itme

- Bilgisayar korsanı, bilgileri sağlayarak doğrulamanızı istemeye devam ediyor

- Bilinen numaralardan veya köklü şirketlerden beklenmeyen aramalar

- Çağrı taramasında kısa ve olağandışı telefon numaraları Arayan Kimliği ekranı

Vishing saldırılarını önlemek için:

- IRS, Medicare veya Sosyal Güvenlik İdaresi olduğunu iddia eden kişilere telefonla bilgi vermekten kaçının (temas başlatmazlar)

- Do Not Call Kayıt Defterine Katılın

- Sesli yanıtlar veya dokunmatik tonlar aracılığıyla sesli istemlere yanıt vermeyin

Kötü Amaçlı Yazılımlar ve Virüsler

(Görüntü Kaynağı)

Kötü amaçlı yazılımlar ve virüsler, VoIP gibi internet tabanlı uygulamaları etkileyerek çok sayıda ağ güvenliği sorunu yaratır. Bu zararlı programlar özellikle ağ bant genişliğini tüketir ve VoIP aramalarınız için sinyal bozulmasına neden olan sinyal tıkanıklığına katkıda bulunur. Bunlar, ağınız üzerinden iletilen verileri de bozar, bu da paket kaybı yaşayacağınız anlamına gelir.

Kötü amaçlı yazılımlar ve virüsler kendi başlarına çok fazla zarar verirler, ancak Truva atı arka kapıları oluşturarak gelecekteki güvenlik açıklarına da katkıda bulunurlar.

Bu arka kapılar, güvenliğinizde, gelecekteki bilgisayar korsanlarının aramalarınızda aktarılan bilgileri kurcalamak veya çalmak için yararlanabileceği boşluklar bırakır.

Kötü amaçlı yazılımları ve virüsleri önlemek için şifreleme gibi veri güvenliği önlemleri uygulayın ve ağ enfeksiyonunu düzenli olarak kontrol edin. Bazı yönlendiriciler kötü amaçlı yazılımları etkin bir şekilde engeller, hatta ağınızdan tehlikeli siteleri engelleyecek kadar ileri gider.

Hepsinden önemlisi, güvenli olduğundan emin olmak için bilgileri tarayan VoIP uyumlu yazılım ve donanım güvenlik duvarlarını uygulayın.

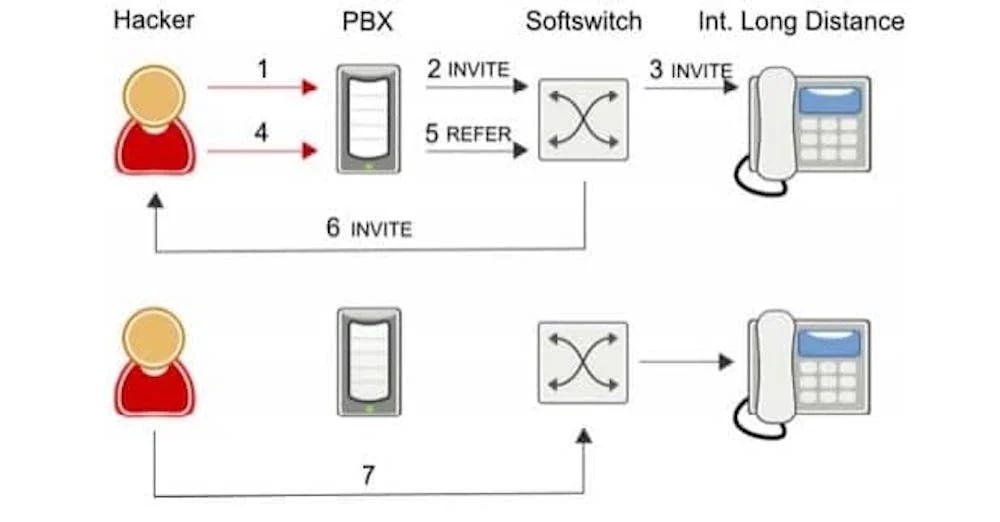

Korkunç Saldırı

Dolandırıcılık saldırısı, bilgisayar korsanlarının uzun mesafeli aramalar yapmak, arama planlarını değiştirmek, daha fazla hesap kredisi eklemek ve istedikleri herhangi bir ek telefon görüşmesi yapmak için VoIP sisteminize girdiği bir tür dolandırıcılıktır.

Bu bilgisayar korsanları ayrıca kayıtlı fatura bilgilerinizi çalabilir, sesli postanıza erişebilir ve hatta çağrı yönlendirme ve yönlendirme stratejilerini yeniden yapılandırabilir.

Bunu, telefon sisteminizi arayarak ve dış hatta erişmek için bir PIN Numarası girerek, arama yapmalarını ve sizden ücret almalarını sağlayarak yaparlar.

Telefon faturalarınızda ani bir artış, arama geçmişinizde aşırı bilinmeyen numaralar veya mesai saatleri dışında yapılan aramalar fark ettiyseniz, korkutma saldırısına uğramış olabilirsiniz.

Dolandırıcılığı önlemenin en iyi yolu, tüm SIP dış hatlarını şifrelemek, hesap şifrelerini sık sık değiştirmek, fidye yazılımı koruma yazılımı satın almak ve mümkünse fatura bilgilerini sisteme kaydetmekten kaçınmaktır.

TÜKÜRMEK

SPIT veya IP Telefonu Üzerinden Spam, e-postalardaki kimlik avı girişimlerine ve diğer istenmeyen postalara benzer.

SPIT, VoIP telefon sistemlerine gönderilen önceden kaydedilmiş mesajları içerir. Bu aramalar çoğunlukla sanal telefon numaralarınızı bağlayan bir sıkıntıdır , ancak istenmeyen e-posta virüsler, kötü amaçlı yazılımlar ve diğer kötü niyetli saldırılar gibi başka riskler de taşır.

Sağlam bir VoIP çözümü, istenmeyen postaların telefon sisteminize zarar vermemesini sağlamaya yardımcı olur.

SPIT'i tamamen önlemenin bir yolu yoktur, ancak bir güvenlik duvarına sahip olmak, spam geldiğinde tanımlamaya yardımcı olur ve sisteminizi bunaltmaması için kontrol eder.

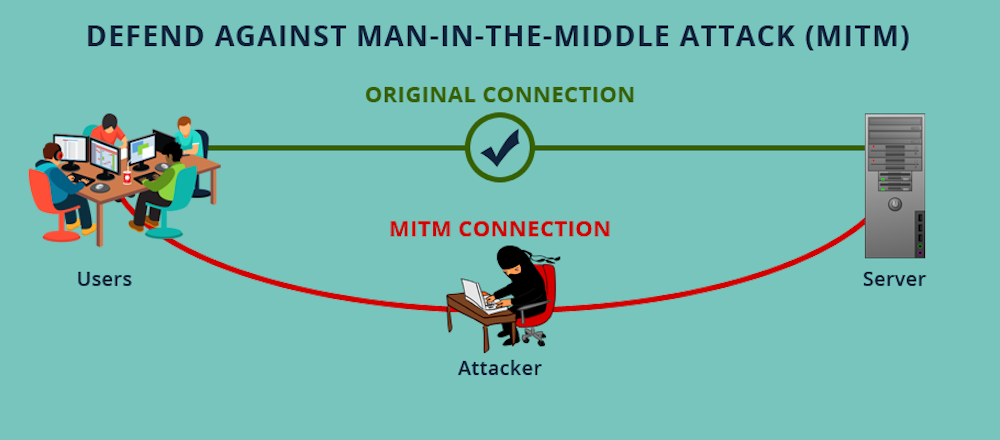

Ortadaki Adam Saldırıları

Adından da anlaşılacağı gibi, ortadaki adam saldırıları, bir bilgisayar korsanı kendilerini VoIP ağınız ile aramanın hedeflenen hedefi arasına girdiğinde meydana gelir.

Bu genellikle halka açık ve güvenli olmayan WiFi ağlarında olur. Bilgisayar korsanları aramayı kolayca durdurabilir ve bunun yerine casus yazılım, kötü amaçlı yazılım ve virüs bulaştırabilecekleri kendi sunucuları aracılığıyla yeniden yönlendirebilir.

Bu saldırılarla ilgili asıl sorun, tespit edilmelerinin oldukça zor olabilmesi ve kurcalama tespiti veya kimlik doğrulama girişimleri gibi yöntemlerin bile her zaman işe yaramamasıdır.

Genel WiFi'den kaçınmanın yanı sıra, kullanıcılar erişim noktalarında güçlü WAP/WEP şifrelemesi kurarak, yönlendirici oturum açma kimlik bilgilerini iyileştirerek, bir VPN kullanarak ve daha fazlasıyla ortadaki adam saldırılarını önleyebilir.

Ücretli Dolandırıcılık

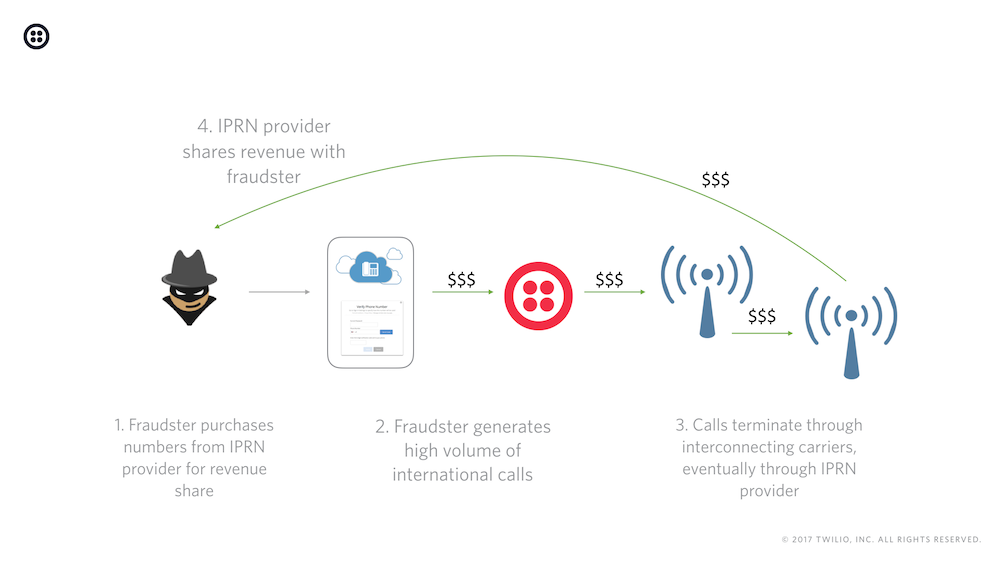

Toll Fraud, dolandırıcılık saldırısına biraz benzer, ancak burada, bilgisayar korsanları, aramaların kendilerine sağladığı gelirin bir kısmını alabilmek için, iş telefonu sisteminizden kasıtlı olarak aşırı sayıda uluslararası arama yapar.

Bazen Uluslararası Gelir Paylaşımı Dolandırıcılığı (IRSF) olarak da bilinen bu, işletmelere her yıl yaklaşık 10 milyar dolara mal oluyor .

Ancak bu bilgisayar korsanları gerçekte nasıl para kazanıyor?

Uluslararası özel ücretli numara (IPRN) sağlayıcıları, operatör gruplarından veya ülke düzenleyicilerinden telefon numaraları satın alır ve yeniden satar. Bilgisayar korsanları daha sonra bu numaralar aracılığıyla çok sayıda uluslararası arama oluşturarak IPRN'den kendi paylarını alırlar.

Ücretli dolandırıcılığı önlemek için hesaplarınızda iki faktörlü kimlik doğrulamayı etkinleştirin, kullanıcıların yalnızca belirli ülkelerle iletişim kurmasına izin vererek coğrafi izinleri kısıtlayın ve eşzamanlı aramalar ve arama süresi gibi şeyler için ücret limitleri belirleyin.

Çağrı Kurcalama

Çağrı kurcalama, bu listedeki diğerleri kadar ciddi bir siber saldırı olmayabilir, ancak yine de iş yapma şeklinizi ciddi şekilde sınırlar.

Çağrı kurcalama, bir bilgisayar korsanının çağrı akışına ek gürültü paketleri enjekte etmesi, çağrı kalitesini anında bozması ve her iki tarafı da telefonu kapatmaya zorlamasıdır. Bu bilgisayar korsanları, paketlerin uygun hedeflerine teslim edilmesini de engelleyebilir, bu da sivilceli, bozuk hizmet ve uzun sessizlik süreleri sağlar.

Bunu önlemek için uçtan uca şifrelemeyi etkinleştirin, veri paketlerinin kimliğini doğrulamak için TLS'yi kullanın ve uç nokta algılama yazılımı kullanın.

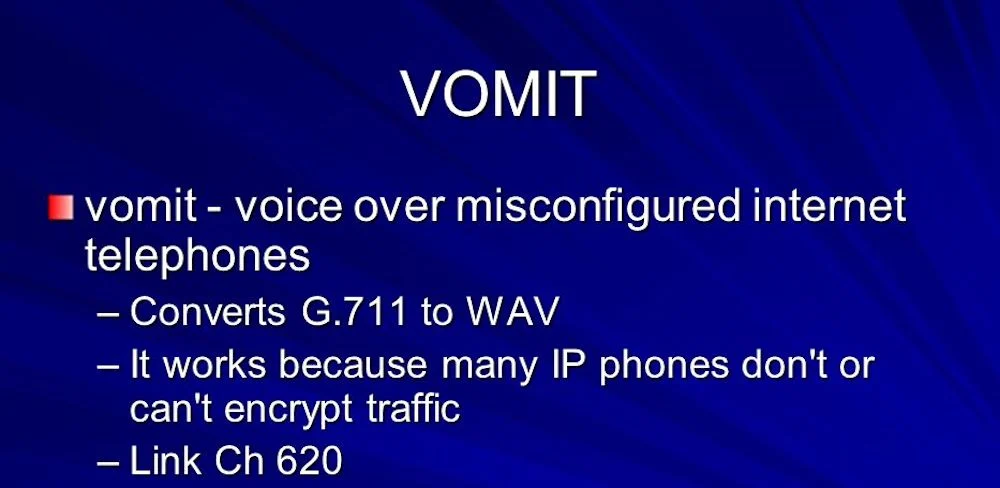

KUSMAK

Yanlış Yapılandırılmış İnternet Telefonları Üzerinden Ses veya VOMIT (brüt, biliyoruz), konuşmaları gerçekten her yerde çalınabilecek dosyalara dönüştüren ve iş telefonu sisteminizden bilgi çekmeyi kolaylaştıran bir VoIP korsanlığı aracıdır.

Bu tür gizli dinleme yalnızca sisteminizden veri almakla kalmaz, aynı zamanda saldırganın arama kaynağı, parolalar, kullanıcı adları, telefon numaraları ve banka bilgileri gibi iş verilerini toplamasına da yardımcı olur.

VOMIT'i önlemek için, çağrıları gönderilmeden önce şifreleyen bulut tabanlı bir VoIP sağlayıcısı kullanın.

Bu, bir sistemi HIPAA ve HITECH uyumlu hale getirmek için VoIP şifrelemesine ihtiyaç duyan sağlık şirketleri için özellikle yararlıdır . Sisteminizin günümüzün iletişim altyapısıyla uyumlu kalması için VoIP sağlayıcılarının yönergelerini izleyin ve genel bir ağdan çok daha güvenli olduğu için özel bir PBX ağı oluşturun.

VoIP Sağlayıcınızın Güvenli Olduğunu Nasıl Anlayabilirsiniz?

Artık dikkat etmeniz gereken riskleri bildiğinize göre, güvenliği ve kullanıcı gizliliğini sizin kadar ciddiye alan yüksek kaliteli bir VoIP sağlayıcısı seçtiğinizden emin olmanız gerekir.

Aşağıdaki soru listesi, bir bulut iletişim sisteminin sahip olduğu stratejileri ve güvenlik düzeylerini belirlemenize yardımcı olacaktır.

VoIP sağlayıcınızla konuştuğunuzda, onlara aşağıdaki soruları sorun:

- Garantili çalışma süresi nedir ve arıza süresini en aza indirmek için ne yaparsınız?

En az %99,99 çalışma süresi arayın ve bunu yazılı olarak alın. Ayrıca, diğer olayların yanı sıra geçmiş sistem kesintilerini, ağ sorunlarını, sistem yükseltmelerini gösteren sağlayıcının Durum Sayfasına da göz atmalısınız.

- Bir güvenlik ihlaline yanıt vermeniz ne kadar sürer ve güvenli hizmeti geri yüklemek ne kadar sürer?

Sağlayıcının gizli dinleme girişimi veya DDoS saldırısı gibi bir tehdide tam olarak nasıl yanıt verdiğine dair sağlam bir anlayışa sahip olduğunuzdan emin olun. Ne tür önleyici tedbirler alıyorlar? Örneğin, şüpheli bir oturum açma veya olağandışı bir etkinlik durumunda size gerçek zamanlı uyarılar gönderiyorlar mı? Büyük bir saldırı durumunda verilerinizin bir kopyasına sahip olduğunuzdan emin olmak için verilerinizi ne sıklıkla yedeklerler? Hizmetinizi geri yüklemek ne kadar sürer? Bir saldırıya yanıt vermeleri ne kadar sürer?

- GDPR, HIPAA ve PCI uyumlu musunuz? Başka hangi güvenlik sertifikalarınız var? SOC (Hizmet Organizasyon Uyumluluğu) 2 Uyum, en temel olmazsa olmazlardan biridir. Amerikan CPA Enstitüsü tarafından güvenli veri yönetimi kriterlerini açıkça tanımlamak için oluşturulmuştur. 5 ana bileşenden oluşur: güvenlik, işlem bütünlüğü, gizlilik, kullanılabilirlik ve gizlilik. Kartla ödeme kabul eden tüm işletmeler için PCI Uyumluluğu (Payment Card Industry) gereklidir. Sağlayıcının güvenli VLAN'lar kullanmasını, IP adresinizi korumak için sık sızma testi gerektirmesini ve sisteminizi güncel tutmasını sağlar. HIPAA uyumluluğu, ister bulut tabanlı bir platformda depolansın, hasta sağlığı verilerinin uygun şekilde güvence altına alınmasını sağlar. veya arama kayıtları ve sesli posta ile ilgili olarak. Şirketler ayrıca, sağlayıcının güçlü ve güncel güvenlik kontrollerine sahip olmasını sağlayan ISO/IEC 20071 sertifikasına sahip olmalıdır.

- Sunucularınızı fiziksel olarak nasıl koruyorsunuz ve DNS saldırıları, kimlik avı, ücretli dolandırıcılık ve daha fazlası gibi güvenlik risklerini azaltmak için hangi ek önlemleri alıyorsunuz?

- Yazılımınız üçüncü taraf uygulamaları veya hizmetleri kullanıyorsa, bunların gerekli güvenlik protokollerini takip ettiğinden nasıl emin oluyorsunuz?

- Verilerinizi nasıl şifrelersiniz ve bu şifreleme arama kalitesini etkiler mi?

- Ne tür müşteri desteği mevcuttur ve destek saatleri nelerdir? (Telefon, çevrimiçi canlı sohbet, e-posta vb.)

BT Liderleri için VoIP Güvenliği En İyi Uygulamaları

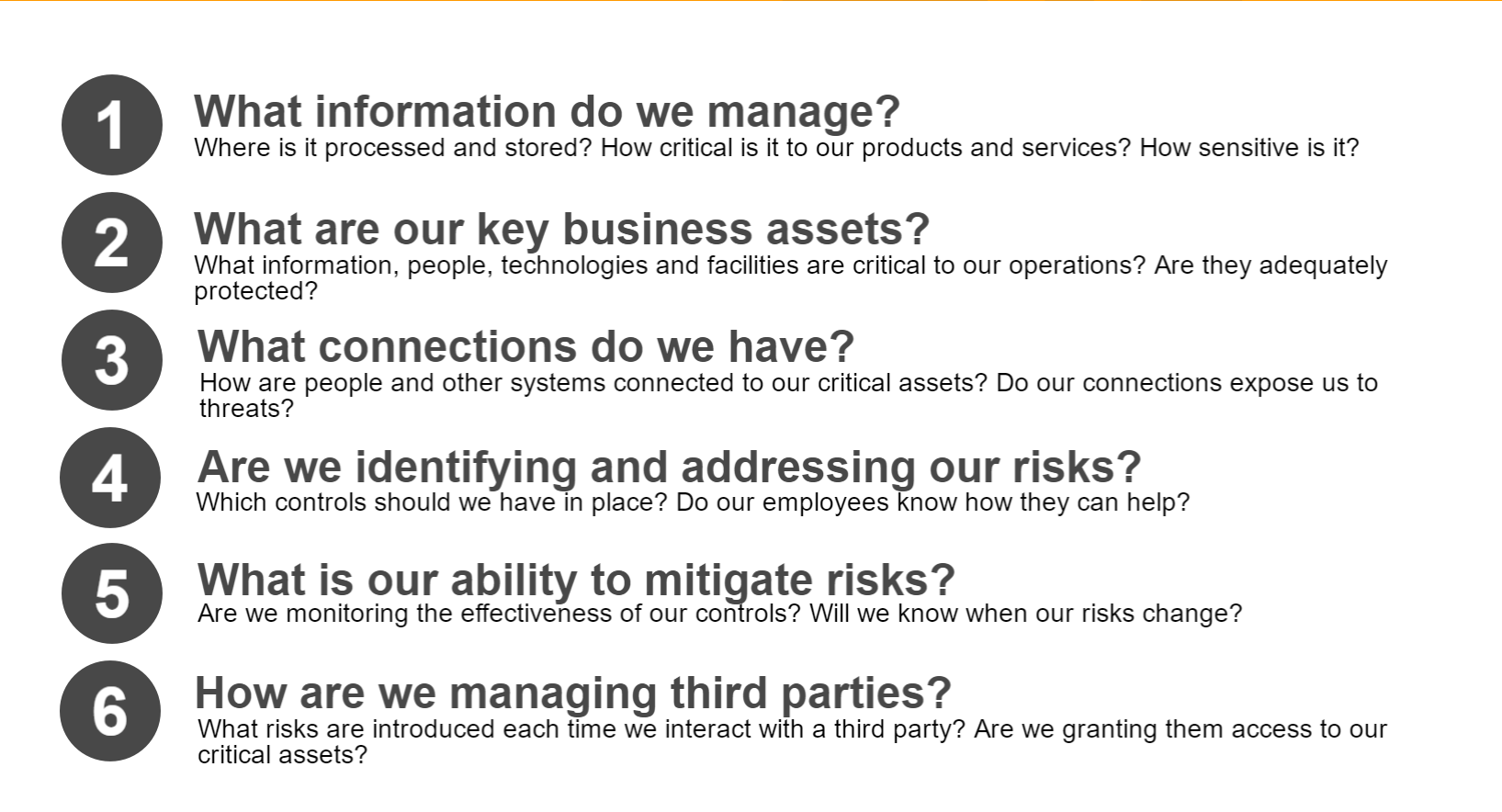

Hafifletme ve önleyici tedbirlere bakmadan önce BT liderleri kendilerine şu soruları sormalıdır:

Kendi kendinizi değerlendirdikten sonra, herkesin izlemesi gereken bazı genel VOIP güvenliği en iyi uygulamaları burada verilmiştir.

Güçlü Bir Parola Politikası Uygulayın

Açık görünebilir, ancak kaba kuvvet saldırıları (bilgisayar korsanlarının parolalarınızı tahmin etmeye çalıştığı) veri sızıntılarının büyük bir yüzdesinin arkasındadır.

En iyi sonuçları elde etmek için, çalışanlara parolalarını en az iki haftada bir değiştirmelerini söyleyin, birden fazla hesap için aynı parolaları kullanmadıklarından emin olun ve kişisel veya genel bilgileri (sokak adresi numarası, evcil hayvan adı vb.) kullanmaktan kaçınmalarını söyleyin. .) iş şifrelerinde.

Herkese Açık WiFi Kullanmaktan Kaçının

Kötü amaçlı yazılımlar ve diğer virüsler, güvenli olmayan bir ağ üzerinden kolayca yayılabileceğinden, herkese açık WiFi, bilgisayar korsanlığı için bir üreme alanıdır.

Ekip üyelerine iş cihazlarında asla güvenli olmayan WiFi kullanmamalarını söyleyin.

Sık Güvenlik Denetimleri Yapın

Ağ güvenliğindeki basit bir gecikme bile VoIP aramalarının kalitesi ve güvenliği üzerinde büyük bir etkiye sahiptir. Optimal olarak, güvenlik değerlendirmeleri bağımsız ve doğrulanmış güvenlik kurumları tarafından yapılmalıdır, böylece hiçbir şey gözden kaçırılmaz ve uygun önleyici tedbirler alınır.

Bağımsız bir güvenlik değerlendirmesinin kilit faktörleri şunları içerir:

- Ağ geçidi değerlendirmeleri – VoIP, VoIP ağ geçitleri tarafından PSTN hatlarına aktarılır ve bu uç noktalarda ve ağınızdaki diğer uç noktalarda koruma mekanizmalarının mevcut olması gerekir.

- Güvenlik duvarı yapılandırması – Güvenlik duvarınızın siber suçluları uzak tutması ve gönderdiğiniz veri paketlerinin engellenmeden seyahat etmesine izin vermesi gerekir.

- Siber saldırı simülasyonları – Bunlar, kuruluşunuzun güvenlik açıklarını değerlendirmesine ve izinsiz giriş tespitini iyileştirmesine yardımcı olmak için gerçekleştirilir.

- Uygulama tabanlı güvenlik taraması – Ortalama bir iş ağı, çeşitli işlevler için birden çok uygulama kullanır ve her birinin sorun olup olmadığı taranmalıdır.

- Yama prosedürleri – Yazılımın/donanımın istismar edilebilecek zayıflıkları olup olmadığını belirlemek için yama prosedürleri de değerlendirilmelidir.

BYOD/Mobil Cihazları Koruyun

Mobil VoIP uygulamaları , genellikle uygun şekilde güvenli ağlarda, uzak/karma ekipleri olan ofisler için idealdir.

Ancak, mobil cihaz veya BYOD cihazı, VoIP için genel WiFi üzerinden kullanılıyorsa, güvenli olmayan 802.11x kablosuz bağlantıları sayesinde siber suçlulara karşı oldukça savunmasızdır.

Bunu önlemek için uçtan uca şifrelemeyi etkinleştirin ve kablosuz erişim noktalarını 802.11x'ten daha güvenli protokollerle koruyun. Bunlar, bağlı cihazları korumak için şifreleme kullanan WPA'yı içerir.

Ek olarak, bir oturum sınırı denetleyicisi , güvenlik açıkları ve saldırılar için tüm gelen ve giden VoIP trafiğini analiz ederken uzaktaki çalışanların SIP hatlarına bağlanmasına yardımcı olur.

Tutarlı Yazılım ve Sistem Güncellemelerini Çalıştırın

Birçok VoIP sağlayıcısı otomatik yazılım güncellemeleri çalıştırsa da, tüm iş iletişim araçlarınızın en son sürümünü kullandığınızdan emin olmak yine de iyi bir fikirdir.

Bu güncellemeler yalnızca özellikleri yükseltmez ve kullanıcı deneyimini iyileştirmez. Ayrıca, var olduğunu bile bilmediğiniz virüslere ve kötü amaçlı yazılımlara karşı önemli güvenlik güncellemeleri ve koruma içerirler.

Ek olarak, genellikle paket kaybını düzeltmek ve zayıflıkları desteklemek için teknoloji sunarlar.

Çoğu VoIP telefonu için önemsiz dosya aktarım protokolü (TFTP), güvenlik yamalarının sağlanması için birincil sistemdir. Ne yazık ki, bu bir güvenlik açığı oluşturur çünkü herhangi bir bilgisayar korsanı, güvenlik açıklarını açığa çıkaran ve ağa bir giriş noktası sağlayan sisteme basit bir dosya sunabilir.

Bunu önlemek için, donanımı hileli yamalamaya karşı korumak için güvenlik önlemlerinin alınması gerekir ve herhangi bir güvenlik açığından yararlanılmasını önlemek için VoIP telefonlarına BT personeli tarafından düzenli olarak yama uygulanmalıdır.

En Güvenli ve Şifreli VoIP Sağlayıcıları

Güvenlik ve özellikle şifreleme söz konusu olduğunda, tüm VoIP sağlayıcıları eşit yaratılmamıştır.

Şifreleme ve üstün güvenlik özellikleri sunan sağlayıcılar aşağıdaki tabloda özetlenmiştir.

| Sağlayıcı | 8×8 | RingCentral | Nextiva | yolculuk | GoToConnect |

| çalışma süresi | %99,9999 | %99,999 | %99,999 | %99,999 | %99,999 |

| Uçtan Uca Şifreleme | ✓ | ✓ | ✓ | ✓ | ✓ |

| Destek Saatleri | Telefon: Pazartesi-Cumartesi, 06:00-18:00 Sohbet Desteği: 7/24 | Telefon: 05:00-18:00 Pazartesi-Cuma Sohbet Desteği: 7/24 | Telefon: 05:00-18:00 Pazartesi-Cuma Sohbet Desteği: 7/24 | Telefon: 24/7 Sohbet Desteği: 7/24 | |

| HIPAA Uyumluluğu | ✓ | ✓ | ✓ | ✓ | ✓ |

| ISO-27001 Sertifikası ve SOC 2 Uyumluluğu | ✓ | ✓ | ✓ | ✓ | ✓ |

| Bağımsız Güvenlik Denetimleri | yıllık | yıllık | Düzenli Sızma Testi | Bağımsız Güvenlik Denetimleri, Sıklığı Bilinmiyor | yıllık |

| Daha fazla bilgi | 8×8 İncelememiz | RingCentral İncelememiz | Nextiva İncelememiz | Vonage İncelememiz | GoToConnect İncelememiz |

Burada bahsettiğimiz şifreli VoIP sağlayıcıları hakkında daha fazla bilgi edinmek ve diğer ticari iletişim çözümlerini keşfetmek için, en iyi kurumsal VoIP yazılımı etkileşimli tablomuza göz atın .

VoIP Güvenliği SSS'leri

Aşağıda, en yaygın VoIP güvenlik sorularından bazılarını yanıtladık.